Наручный деаутентификатор WiFi сетей DSTIKE

- Цена: $27.99

- Перейти в магазин

Всем привет. Гаджет основан на небезызвестной ESP8266 и обвеса в виде дисплея, кнопок, аккумулятора, RGB индикатора режима работы и прочих нужных и не очень компонентов. Для тех кто дружит с ардуино, вот ссылка на исходники в гитхабе, а вот тут официальный сайт автора со всеми его проектами(в законности некоторых я сомневаюсь).

Под катом теория и тестирование, надеюсь будет интересно )

Характеристики

Впервые курьер привез коробку без пакета, наклейка просто была налеплена сзади

Внутри черная коробочка

В ней на подушке лежат сами часы

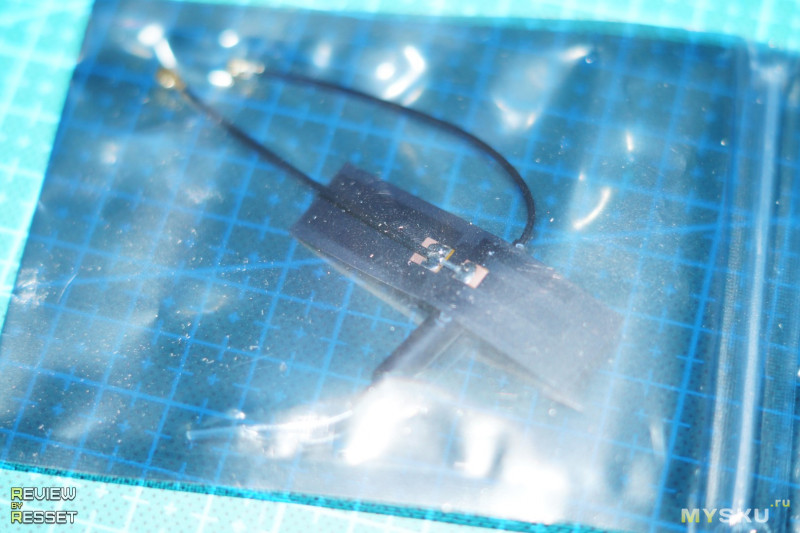

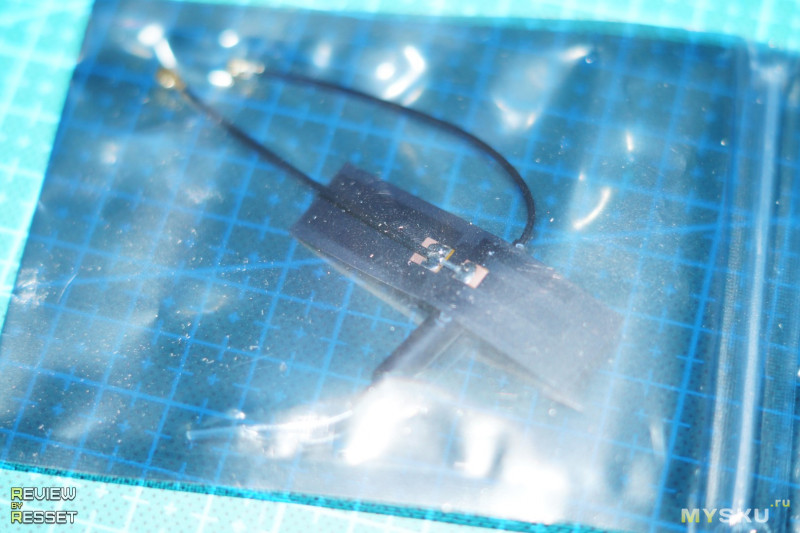

Из допов только две внешние антенны, на 2 и 8Дб

На лицевой стороне только экран и RGB индикатор режима работы

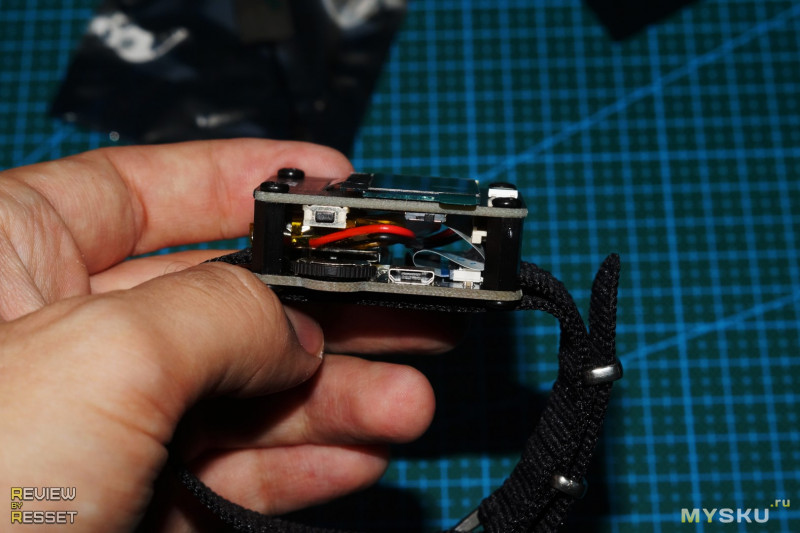

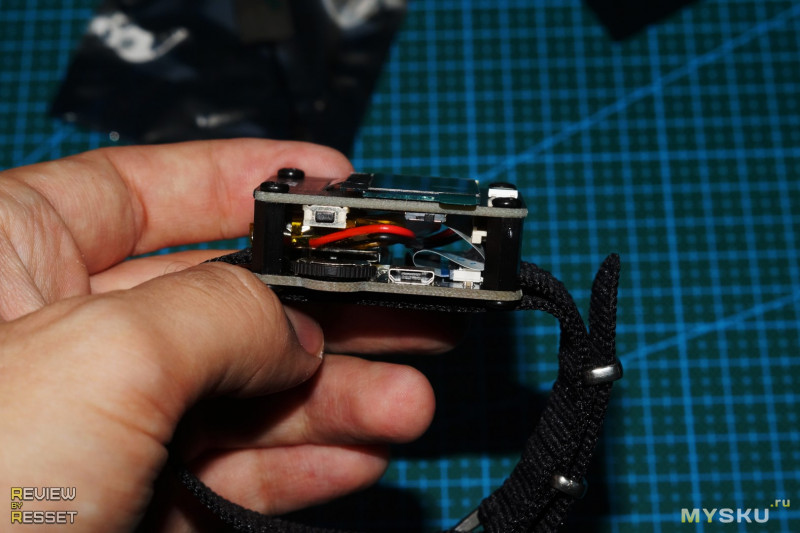

На правой грани нажимная «качелька», выключатель, дополнительная кнопка и разъем microUSB для зарядки

С этого ракурса может чуть лучше видно будет

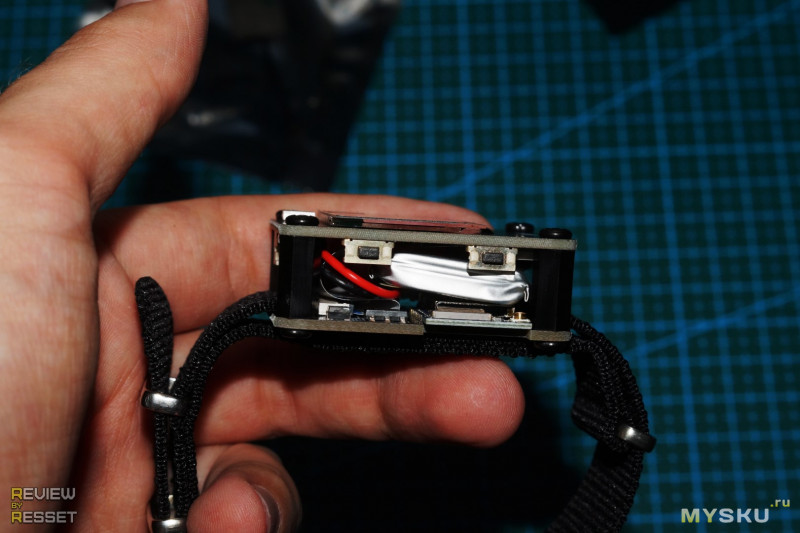

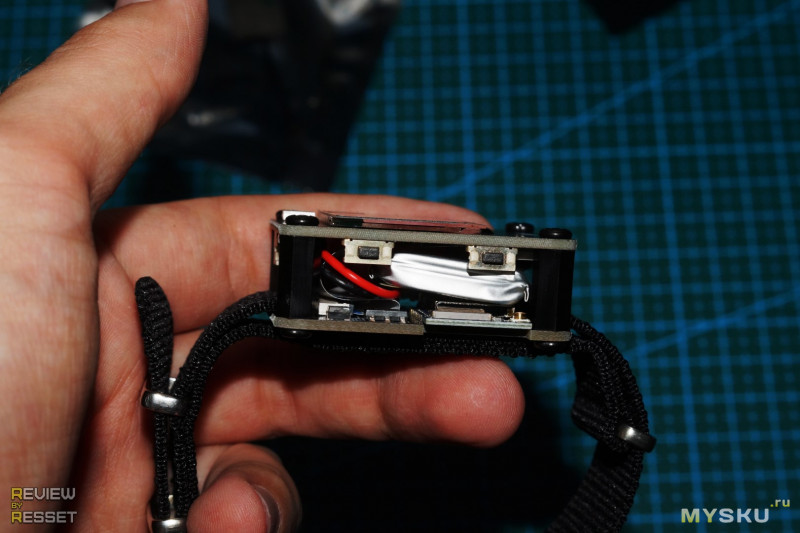

На левой грани еще одна резервная кнопка и кнопка сброса. Между платами проглядывает аккумулятор, а в правом нижнем углу фото на плате ESP видно разъем для подключения внешней антенны

Так то существует несколько модификаций, например, с «пищалкой» на лицевой стороне и боковыми заглушками

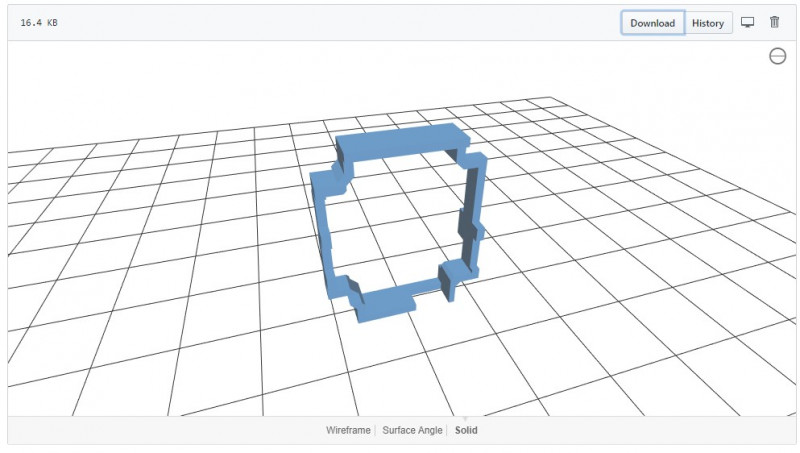

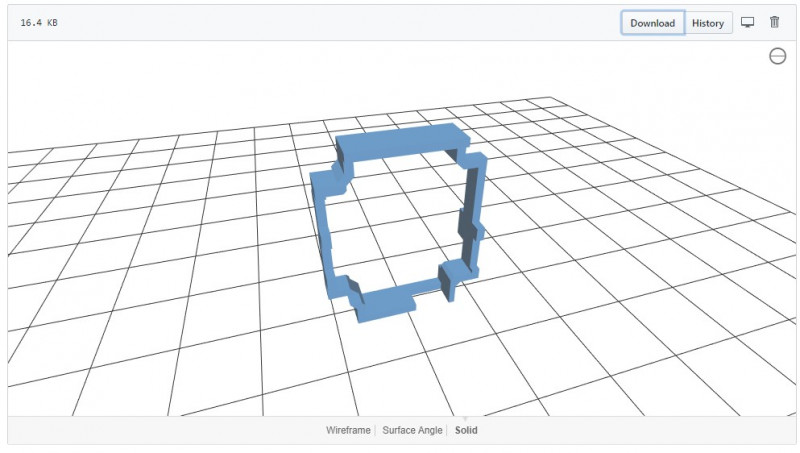

Хотя модельку заглушки я только что нашел в гитхабе, так что не критично

Размеры корпуса: 45х38х15мм, чуть больше бипов, но раза в три выше

Но выглядят не очень массивными, хотя они предназначены не для повседневного ношения конечно

Браслет включается с помощью соответствующего ползунка на левой грани, при этом в режиме ожидания индикатор зеленый. Для начала сеть нужно просканировать. На выбор несколько пунктов:

Scan AP + ST — сканировать точки доступа и станции(телефоны, планшеты и т.д.)

Scan APs — сканировать только точки доступа

Scan Stations — только станции, соответственно

Выберем первый пункт. Я живу в частном доме, поэтому сеть одна и 6 устройств подключено к ней.

Во время сканирования индикатор меняет цвет на синий.

Далее нужно выйти в начальное меню и зайти в пункт SELECT. На выбор несколько вариантов:

APs — выделить точки доступа дляатаки проверки

Stations — выделить отдельные станции

Names — выделить сохраненные имена точек доступа

SSID's — список фейковых точек доступа для трансляции

Попробуем отключить одного клиента, это будет планшет

Переходим к следующему и основному пункту: "ATTACK"

DEAUTH — деаутентификация, цифра напротив означает количество выбранных точек/станций, не знаю какой предел, но я тестировал одновременно 3 точки доступа и 8 устройств, авторизоваться было невозможно. При активации любой опции меню ATTACK, индикатор часов меняет цвет на оранжевый.

После старта видно, что у планшета отвалилась сеть, в телефоне продолжает работать штатно.

Снял отметку со станции и выбрал для проверки точку доступа.

Нажал START и все устройства в доме выкинуло из сети, жена из соседней комнаты спросила что с интернетом )

BEACON создает кучу фейковых имен с заданными/рандомными именами, либо клонами выбранной сети

После активации в списке сетей появляется целая куча одинаковых имен и новым пользователям будет довольно трудно найти оригинал, можно применять вместе с DEAUTH, чтобы посеять больше хаоса.

Вообще у данного режима есть и более серьезные применения, но мы о них говорить не будем )

С PROBE я не особо разобрался, насколько понял, он служит для создания путаницы трекерам, при активации сеть работает в штатном режиме.

Дополнительно монитор пакетов, можно переключаться с 1 по 14 каналы. Индикатор меняет цвет на синий.

Часы, которые сбрасываются при каждом выключении устройства

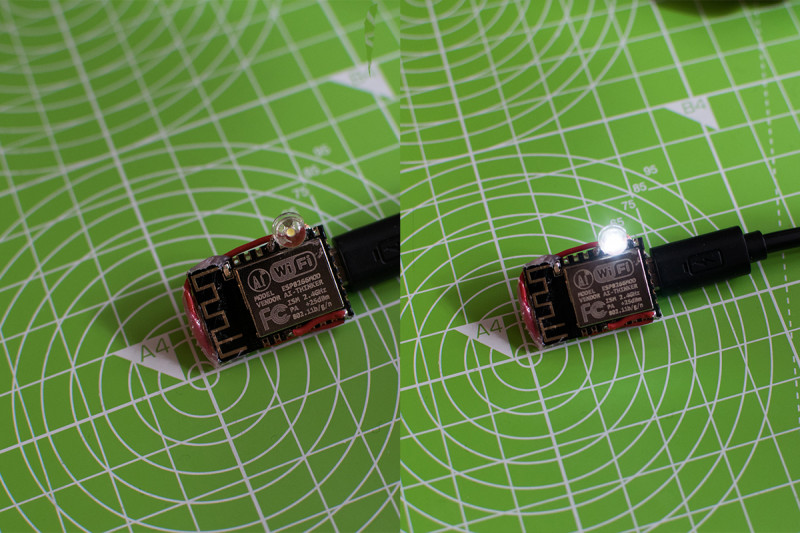

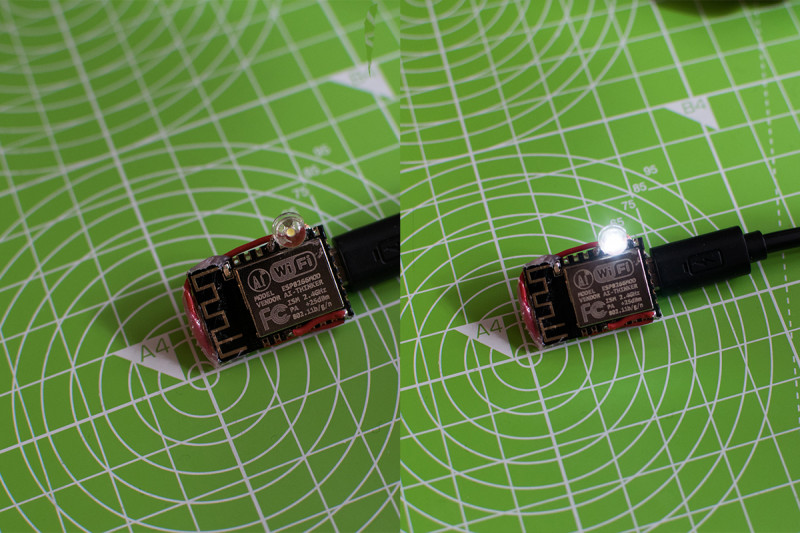

Фонарик, который светит между платами, хотя если других вариантов нет, и этот сойдет )

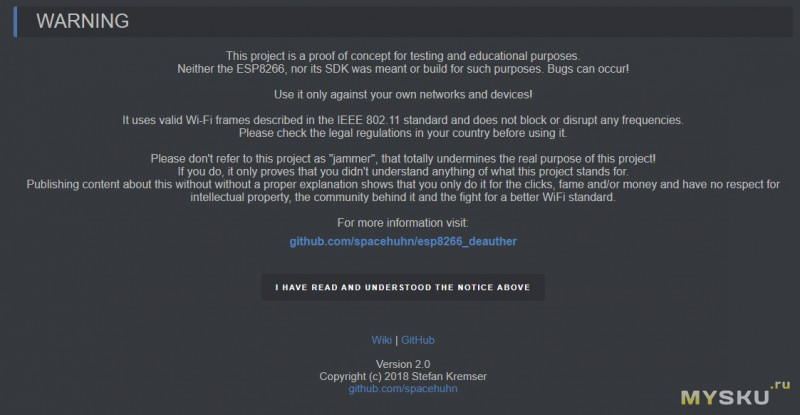

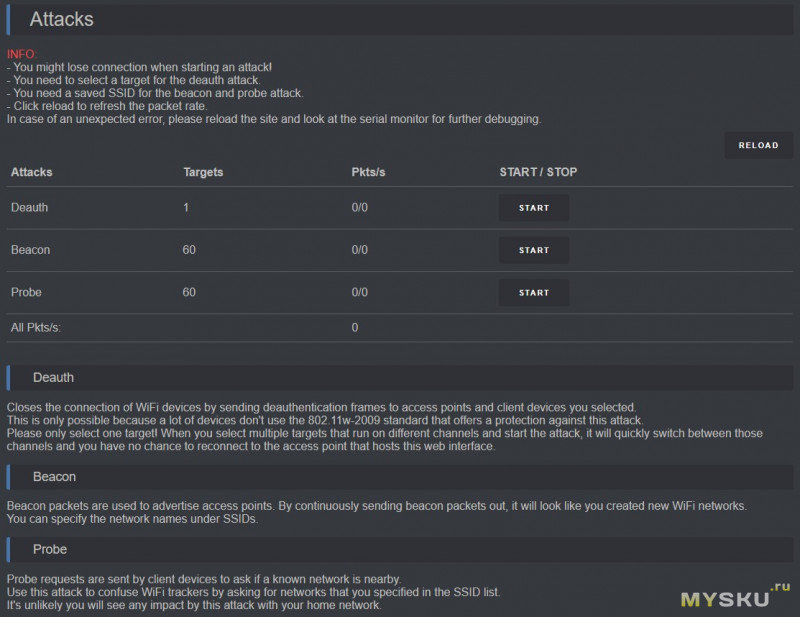

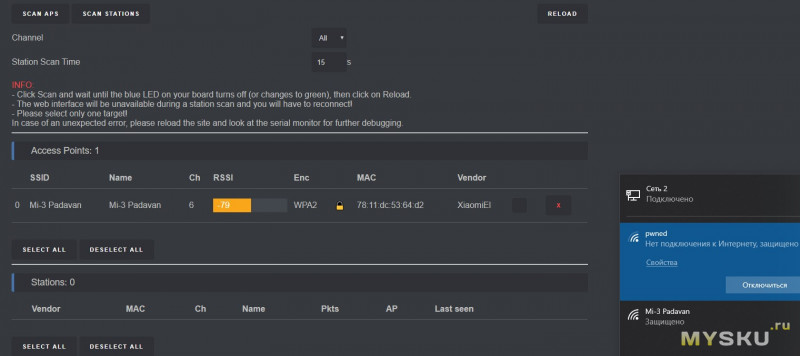

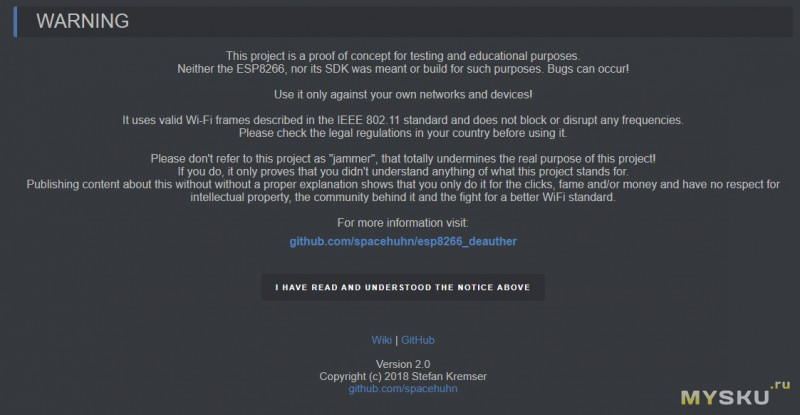

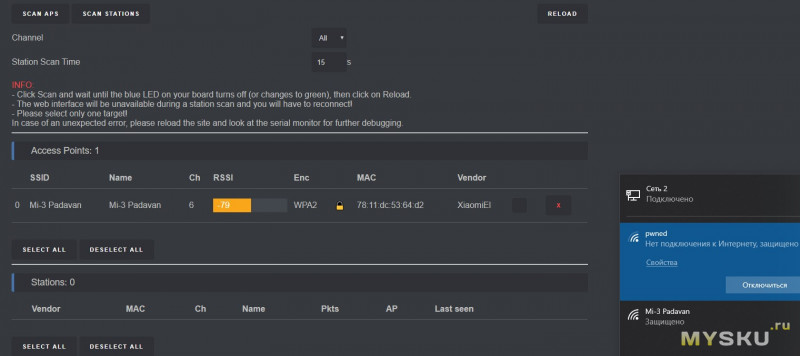

А еще, есть возможность подключения к часам через веб интерфейс, так что не обязательно носить их на запястье, можно оставить и в кармане. Находим сеть pwned, для подключения вводим пароль "deauther", который желательно сразу сменить. В адресной строке браузера вбиваем 192.168.4.1 и попадаем во вполне дружественный интерфейс

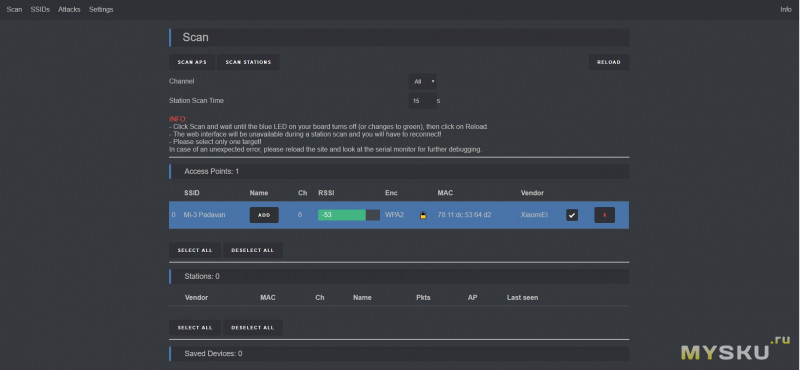

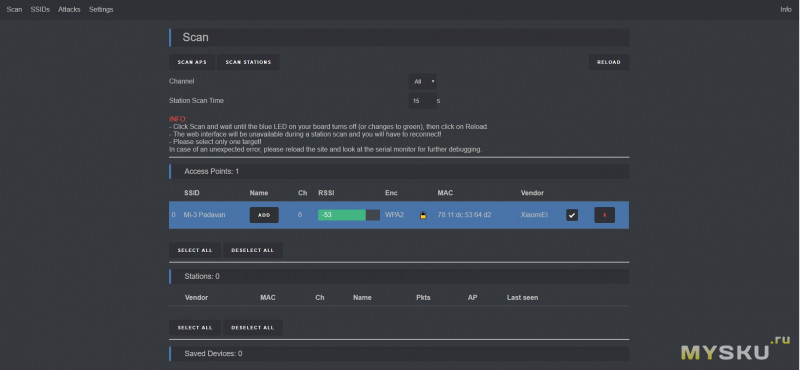

На первой вкладке отображаются найденные точки доступа и станции, тут же добавляем их в список «тестируемых»

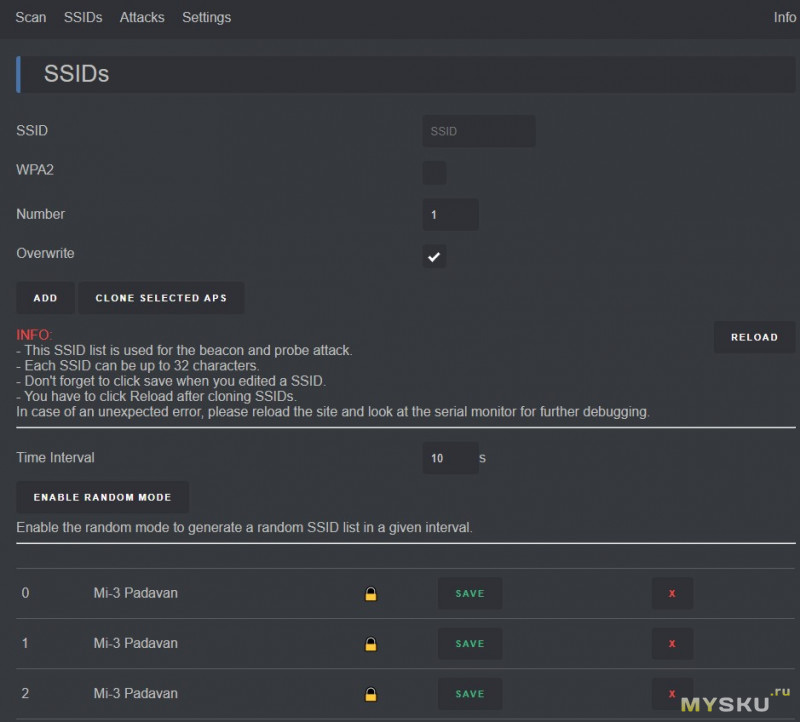

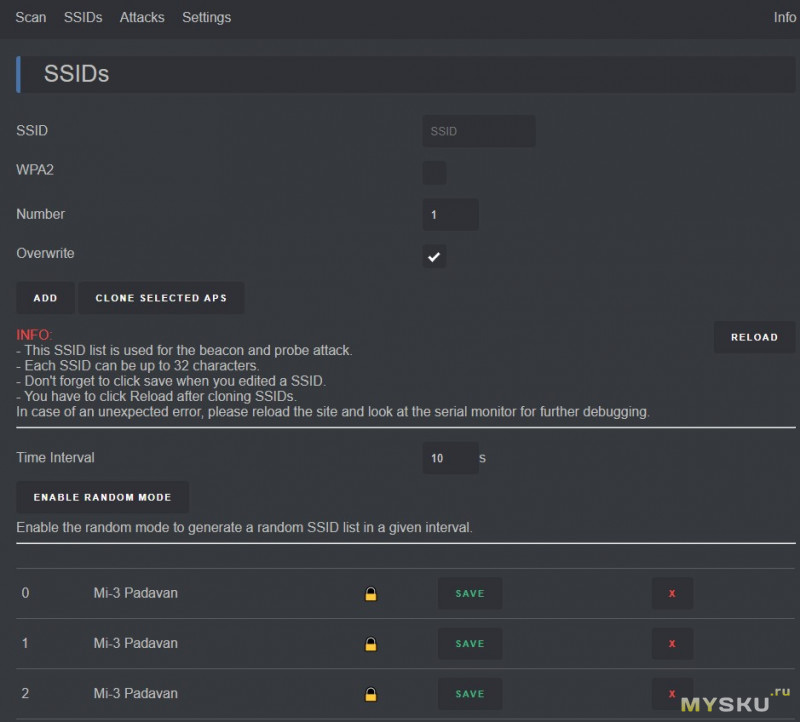

Далее список фейковых точек доступа, можно сделать их открытыми, нажав на замочек

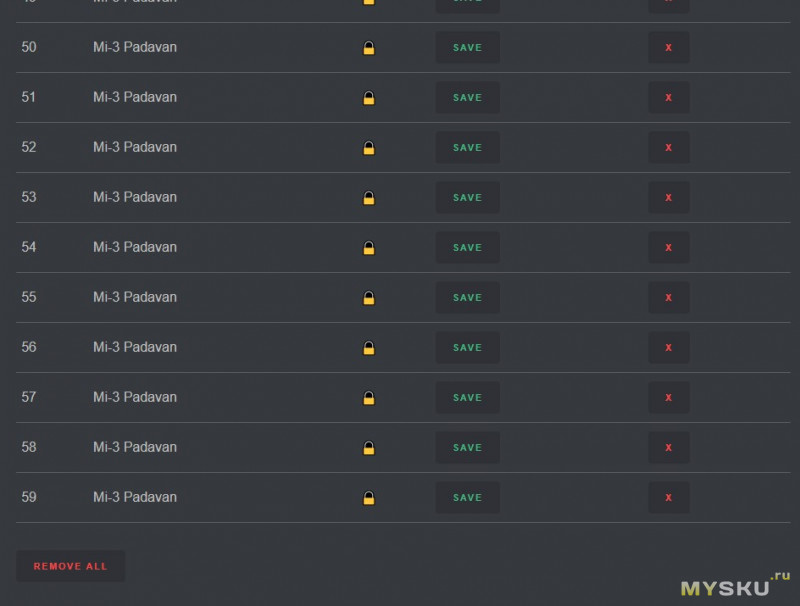

Всего помещается 60 сетей

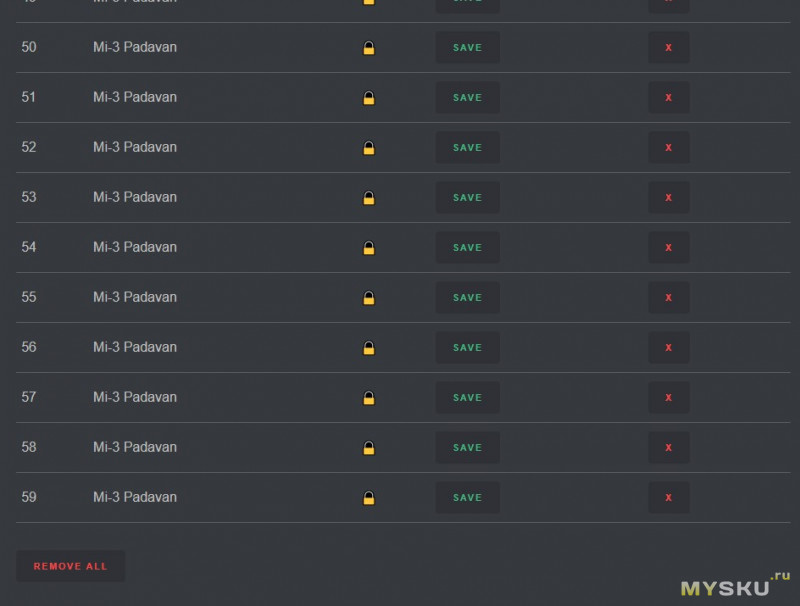

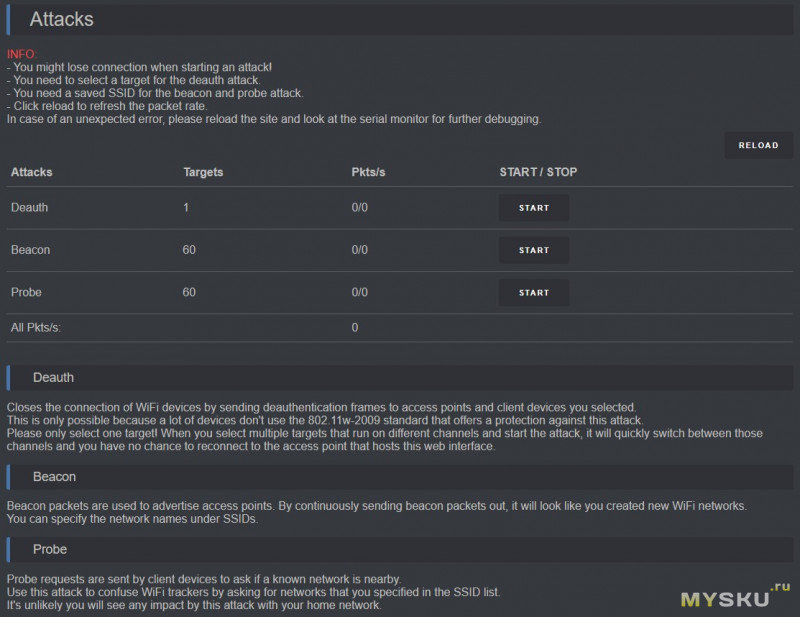

Вкладка ATTACKS похожа на одноименную в часах

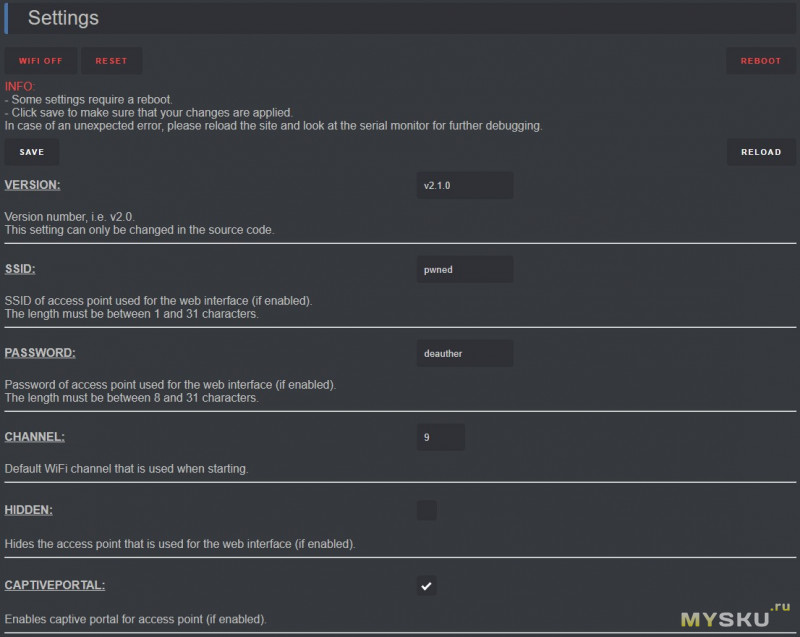

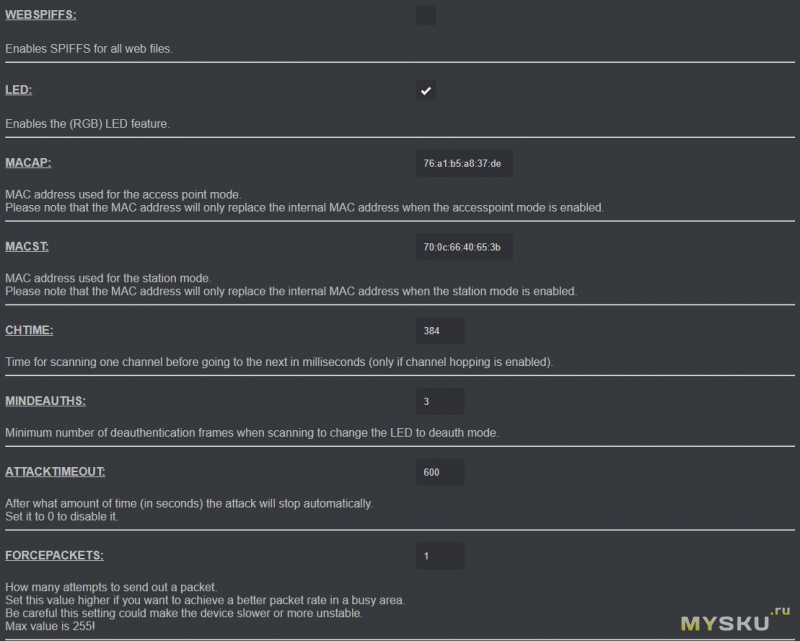

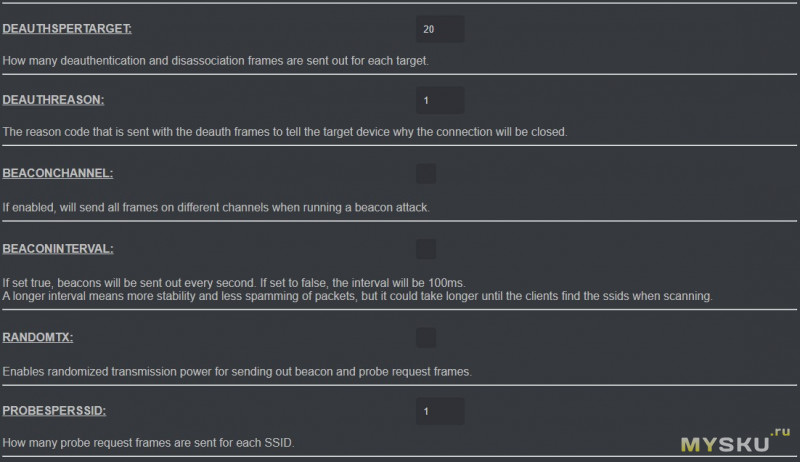

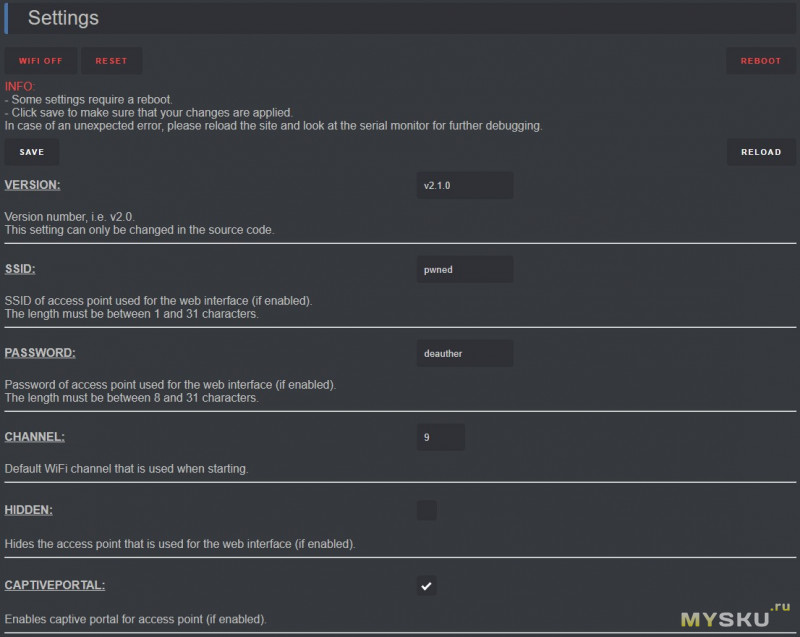

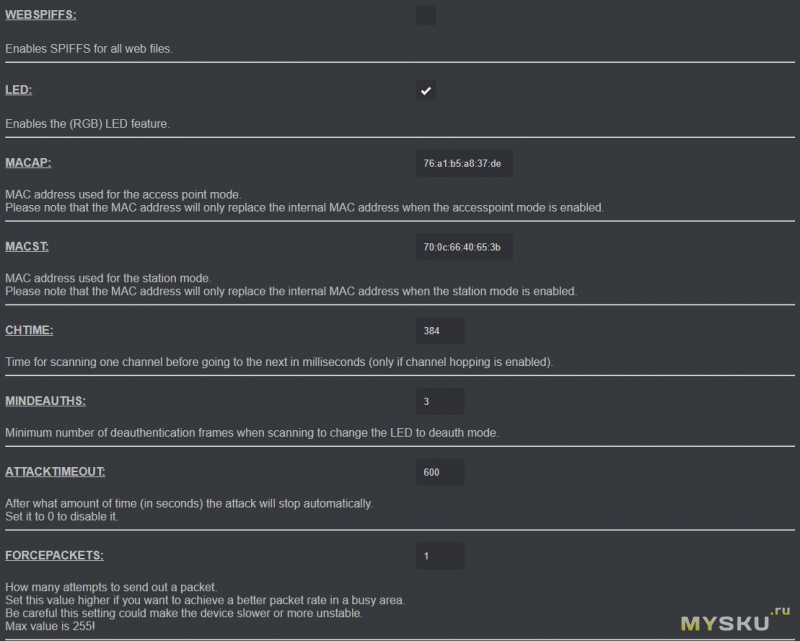

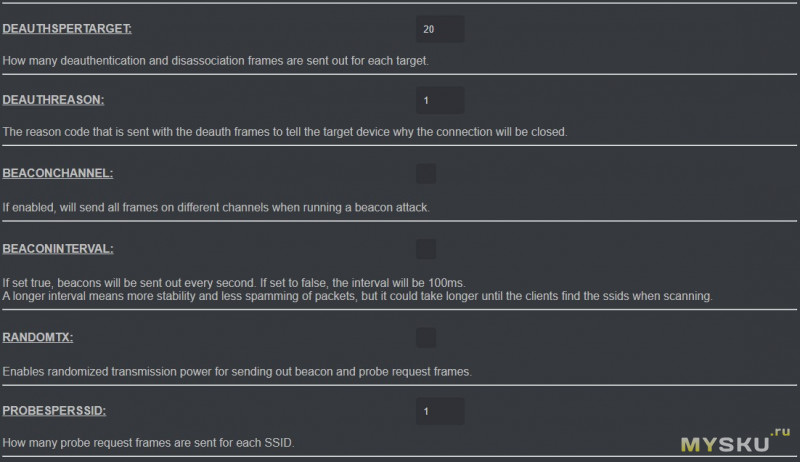

А вот настроек больше чем я думал изначально.

Можно деактивировать дисплей или подкорректировать время работы подсветки, отключить автосохранение SSID, веб интерфейс, Serial интерфейс, даже язык сменить, ru не принимает, видимо еще не перевели 2.1 версию )

Выключить индикатор работы, оказывается по умолчанию один сеанс тестирования длится 10 минут

И еще куча тонких настроек

Кстати, у штатной антенны покрытие неплохое, ловит сеть по всему дому, вот самая отдаленная точка

Автор так же сделал детектор «атаки», но он лишь уведомляет о ней, найти источник не сильно поможет.

Еще в сети наталкивался на менее гуманные сборки — павербанк с платой внутри, которая мониторит и бездумно блочит все найденные вокруг себя точки доступа, с учетом емкости аккумуляторов может проработать более года нонстоп, такой себе «подарочек» )

Видео от создателя

В рабочем режиме потребляет 80мА, так что аккумулятора 600мА хватает на 7 часов непрерывной работы, в режиме ожидания прожил у меня всю ночь, экран гаснет по умолчанию через 10 минут.

Во время зарядки индикатор горит красным, ток заряда 200мА, в конце процесса индикатор гаснет.

Кажется ничего не забыл. Я не претендую на звание профессионала в сфере сетевого оборудования, поэтому часть написанного выше может быть полной ересью, так что поправляйте если где ошибся.

Хотел выпросить купон, но ответили, что сейчас как раз идет акция и многие модули хорошенько скинули цену. Сравнил с конкурентами — действительно, предложение не самое плохое. Вот страница акции, может кто еще чего интересного высмотрит.

Занятный получился гаджет, превращающийся в грозное оружие в руках озлобленного человека. Защита точки доступа игнорируется, а с 8дБ антенной можно терроризировать полдома, чего я делать категорически не советую — лучше пойти наорать на соседа за громкую музыку, чем лишать его семью интернета, это бесчеловечно )

Из мирных целей на ум приходит быстрая очистка сети для настройки оборудования или обнаружении «шпиона».

Ребенка за двойку еще можно временно наказать или ограничить доступ в сеть в ночное время. Да, это всё в роутере делается, но не каждый захочет вникать в настройки, для кого-то это покажется сложным, а в функционале обозреваемого браслета разберется и ребенок, особенно после обзора.

Кстати, защититься от атак можно, для этого сетевое оборудование должно поддерживать стандарт 802.11w-2009.

Ну и ESP8266 работает только в сетях 2.4Ггц, так что пользователям на 5Ггц канале эта штука не навредит.

А еще при желании можно залить любую другую прошивку, либо написать свою/кастомизировать существующую и получить совершенно другой, нужный лично вам функционал, по сути ведь это портативная ардуинка с WiFi на запястье.

UPD

В комментариях писали, что так можно положить весь «умный дом». Проверил на розетках — слушаются.

Видимо потому что эти устройства прячут свои мак адреса после авторизации в целях безопасности и часы не могут без этих данных отправить запрос роутеру на сброс авторизации.

Как всегда, приветствуется конструктивная критика в комментариях. Всем добра =)

Под катом теория и тестирование, надеюсь будет интересно )

Характеристики

Центральный модуль: ESP8266

Аккумулятор: 600мАч

Дисплей: SH1106 1.3" OLED

Предустановленная прошивка: ESP8266 деаутентификатор. Данная программа создана для проведения WiFi атак с целью проверки защиты используемого сетевого оборудования.

Распиновка

Дисплей SDA: GPIO 5 (D1)

Дисплей SCL/SCK: GPIO 4 (D2)

WS2812b СИД: GPIO 15 (D8)

Кнопка вверх: GPIO 12

Кнопка вниз: GPIO 13

Кнопка выбора: GPIO 14

«Фонарик»: GPIO 16

Боковые кнопки: GPIO0,GPIO2,RST

Распаковка и внешний вид

Впервые курьер привез коробку без пакета, наклейка просто была налеплена сзади

Внутри черная коробочка

В ней на подушке лежат сами часы

Из допов только две внешние антенны, на 2 и 8Дб

На лицевой стороне только экран и RGB индикатор режима работы

На правой грани нажимная «качелька», выключатель, дополнительная кнопка и разъем microUSB для зарядки

С этого ракурса может чуть лучше видно будет

На левой грани еще одна резервная кнопка и кнопка сброса. Между платами проглядывает аккумулятор, а в правом нижнем углу фото на плате ESP видно разъем для подключения внешней антенны

Так то существует несколько модификаций, например, с «пищалкой» на лицевой стороне и боковыми заглушками

Хотя модельку заглушки я только что нашел в гитхабе, так что не критично

Размеры корпуса: 45х38х15мм, чуть больше бипов, но раза в три выше

Но выглядят не очень массивными, хотя они предназначены не для повседневного ношения конечно

Немного теории

В отличие от настоящих деактиваторов, которые перебивают сигнал радиопередатчика своим более сильным сигналом, деаутентификатор работает на программном уровне. Он реализует атаку типа «отказ в обслуживании», отправляя на роутер фрейм деаутентификации от имени подключенных к сети устройств. Поскольку этот фрейм никак не шифруется, устройству достаточно выведать MAC-адреса устройств, поснифав трафик в сети.Мы не пойдем дальше деаутентификации, т.к. подобные действия будут не совсем законны. При чем все манипуляции будут проводиться внутри домашней сети без вреда окружающим(не считая пользователей этой сети).

Обычно деаутентификация — это часть комплексной атаки на сеть. Она используется при создании «злого двойника» точки доступа либо для перехвата хендшейка, что затем позволяет расшифровать пароль.

Функционал

Браслет включается с помощью соответствующего ползунка на левой грани, при этом в режиме ожидания индикатор зеленый. Для начала сеть нужно просканировать. На выбор несколько пунктов:

Scan AP + ST — сканировать точки доступа и станции(телефоны, планшеты и т.д.)

Scan APs — сканировать только точки доступа

Scan Stations — только станции, соответственно

Выберем первый пункт. Я живу в частном доме, поэтому сеть одна и 6 устройств подключено к ней.

Во время сканирования индикатор меняет цвет на синий.

Далее нужно выйти в начальное меню и зайти в пункт SELECT. На выбор несколько вариантов:

APs — выделить точки доступа для

Stations — выделить отдельные станции

Names — выделить сохраненные имена точек доступа

SSID's — список фейковых точек доступа для трансляции

Попробуем отключить одного клиента, это будет планшет

Переходим к следующему и основному пункту: "ATTACK"

DEAUTH — деаутентификация, цифра напротив означает количество выбранных точек/станций, не знаю какой предел, но я тестировал одновременно 3 точки доступа и 8 устройств, авторизоваться было невозможно. При активации любой опции меню ATTACK, индикатор часов меняет цвет на оранжевый.

После старта видно, что у планшета отвалилась сеть, в телефоне продолжает работать штатно.

Снял отметку со станции и выбрал для проверки точку доступа.

Нажал START и все устройства в доме выкинуло из сети, жена из соседней комнаты спросила что с интернетом )

BEACON создает кучу фейковых имен с заданными/рандомными именами, либо клонами выбранной сети

После активации в списке сетей появляется целая куча одинаковых имен и новым пользователям будет довольно трудно найти оригинал, можно применять вместе с DEAUTH, чтобы посеять больше хаоса.

Вообще у данного режима есть и более серьезные применения, но мы о них говорить не будем )

С PROBE я не особо разобрался, насколько понял, он служит для создания путаницы трекерам, при активации сеть работает в штатном режиме.

Описание режимов от автора на английском

Deauth

Closes the connection of WiFi devices by sending deauthentication frames to access points and client devices you selected.

This is only possible because a lot of devices don't use the 802.11w-2009 standard that offers a protection against this attack.

Please only select one target! When you select multiple targets that run on different channels and start the attack, it will quickly switch between those channels and you have no chance to reconnect to the access point that hosts this web interface.

Beacon

Beacon packets are used to advertise access points. By continuously sending beacon packets out, it will look like you created new WiFi networks.

You can specify the network names under SSIDs.

Probe

Probe requests are sent by client devices to ask if a known network is nearby.

Use this attack to confuse WiFi trackers by asking for networks that you specified in the SSID list.

It's unlikely you will see any impact by this attack with your home network.

Closes the connection of WiFi devices by sending deauthentication frames to access points and client devices you selected.

This is only possible because a lot of devices don't use the 802.11w-2009 standard that offers a protection against this attack.

Please only select one target! When you select multiple targets that run on different channels and start the attack, it will quickly switch between those channels and you have no chance to reconnect to the access point that hosts this web interface.

Beacon

Beacon packets are used to advertise access points. By continuously sending beacon packets out, it will look like you created new WiFi networks.

You can specify the network names under SSIDs.

Probe

Probe requests are sent by client devices to ask if a known network is nearby.

Use this attack to confuse WiFi trackers by asking for networks that you specified in the SSID list.

It's unlikely you will see any impact by this attack with your home network.

Дополнительно монитор пакетов, можно переключаться с 1 по 14 каналы. Индикатор меняет цвет на синий.

Часы, которые сбрасываются при каждом выключении устройства

Фонарик, который светит между платами, хотя если других вариантов нет, и этот сойдет )

А еще, есть возможность подключения к часам через веб интерфейс, так что не обязательно носить их на запястье, можно оставить и в кармане. Находим сеть pwned, для подключения вводим пароль "deauther", который желательно сразу сменить. В адресной строке браузера вбиваем 192.168.4.1 и попадаем во вполне дружественный интерфейс

На первой вкладке отображаются найденные точки доступа и станции, тут же добавляем их в список «тестируемых»

Далее список фейковых точек доступа, можно сделать их открытыми, нажав на замочек

Всего помещается 60 сетей

Вкладка ATTACKS похожа на одноименную в часах

А вот настроек больше чем я думал изначально.

Можно деактивировать дисплей или подкорректировать время работы подсветки, отключить автосохранение SSID, веб интерфейс, Serial интерфейс, даже язык сменить, ru не принимает, видимо еще не перевели 2.1 версию )

Выключить индикатор работы, оказывается по умолчанию один сеанс тестирования длится 10 минут

И еще куча тонких настроек

Кстати, у штатной антенны покрытие неплохое, ловит сеть по всему дому, вот самая отдаленная точка

Автор так же сделал детектор «атаки», но он лишь уведомляет о ней, найти источник не сильно поможет.

Еще в сети наталкивался на менее гуманные сборки — павербанк с платой внутри, которая мониторит и бездумно блочит все найденные вокруг себя точки доступа, с учетом емкости аккумуляторов может проработать более года нонстоп, такой себе «подарочек» )

Видео от создателя

Автономность

В рабочем режиме потребляет 80мА, так что аккумулятора 600мА хватает на 7 часов непрерывной работы, в режиме ожидания прожил у меня всю ночь, экран гаснет по умолчанию через 10 минут.

Во время зарядки индикатор горит красным, ток заряда 200мА, в конце процесса индикатор гаснет.

Кажется ничего не забыл. Я не претендую на звание профессионала в сфере сетевого оборудования, поэтому часть написанного выше может быть полной ересью, так что поправляйте если где ошибся.

Хотел выпросить купон, но ответили, что сейчас как раз идет акция и многие модули хорошенько скинули цену. Сравнил с конкурентами — действительно, предложение не самое плохое. Вот страница акции, может кто еще чего интересного высмотрит.

Итоги

Занятный получился гаджет, превращающийся в грозное оружие в руках озлобленного человека. Защита точки доступа игнорируется, а с 8дБ антенной можно терроризировать полдома, чего я делать категорически не советую — лучше пойти наорать на соседа за громкую музыку, чем лишать его семью интернета, это бесчеловечно )

Из мирных целей на ум приходит быстрая очистка сети для настройки оборудования или обнаружении «шпиона».

Ребенка за двойку еще можно временно наказать или ограничить доступ в сеть в ночное время. Да, это всё в роутере делается, но не каждый захочет вникать в настройки, для кого-то это покажется сложным, а в функционале обозреваемого браслета разберется и ребенок, особенно после обзора.

Кстати, защититься от атак можно, для этого сетевое оборудование должно поддерживать стандарт 802.11w-2009.

Ну и ESP8266 работает только в сетях 2.4Ггц, так что пользователям на 5Ггц канале эта штука не навредит.

А еще при желании можно залить любую другую прошивку, либо написать свою/кастомизировать существующую и получить совершенно другой, нужный лично вам функционал, по сути ведь это портативная ардуинка с WiFi на запястье.

UPD

В комментариях писали, что так можно положить весь «умный дом». Проверил на розетках — слушаются.

Видимо потому что эти устройства прячут свои мак адреса после авторизации в целях безопасности и часы не могут без этих данных отправить запрос роутеру на сброс авторизации.

Как всегда, приветствуется конструктивная критика в комментариях. Всем добра =)

Самые обсуждаемые обзоры

| +83 |

3375

86

|

Я подобную затею вообще считаю лишенной хоть какого-то смысла.

Хотя плата не такая уж большая, еще и администратор пирожком бесплатным угостит за подобные услуги.

Но если подумать, у нас несколько точек на разных каналах, сканнер их нашел, если мы отметили две и активировали атаку, устройство и будет глушить эти два канала, но обычно пользователи цепляются к одному, не прыгая, т.к. вокруг не так много открытых сетей. Ну и плюс как тогда смогла бы работать блокировка станции? При включении ее выкидывают все точки. Хотя опять жен, я не на 100% уверен, что каналы точек были разные.

С другой стороны, атакуемый роутер не видит проблем и сам канал не переключит, а значит метод рабочий.

Осталось только понять что будет если выбранные точки доступа будут на разных каналах, деавторизацию скинет какая-то одна?

На счет взлома, тоже могли бы попробовать взломать свою сеть. На сколько я помню, то при шифровании WPA2 сеть практически не ломается, вернее может ломаться только перебором паролей

Блокировал одновременно несколько точек, в обзоре есть информация:

А вот по автономности сложно что-то сказать, за несколько дней так и не высадил, хотя раз забыл на ночь выключить, видимо потребление небольшое. В рабочем режиме по заявлениям автора жрет 80мА, это около 7 часов непрерывной работы. Сейчас дополню материал )

Сколько заняло времени?

Длина пароля?

Я о ф-ции взлома пароля.

Во всем это взломе есть одна единственная проблема — поддерживаемая wifi карта. У меня из всего многообразия только 2 карточки оказались способными делать то что нужно. И вот тут подобный девайс вполне себе хорош.

так суть. Начнем с начала. При авторизации в сети происходит так называемое рукопожатие «handsnake». В нем хранится этот самый пароль в зашифрованном виде. Так вот все что нужно — послать устройству не зашифрвоанный пакет на отключение девайса, а затем его перехватить. Сам по себе пакет имеет свой собственный заголовок и выцепить его не проблема. Да и сам пакет весит с гулькин нос. Не скажу как в данном девайсе, но были проекты на esp с перехватом и сохранением пакета. Далее скидываем его на большого брата и начинаем брутфорсить. И вот тут esp ну ни как… Дело в том что в один поток там делать не чего. Да и дешифровка дело не простое. делают это обычно на GPU. Мой личный пример. Взламывал сеть (пароль утерян (и на вифи и на админку), настроек на роутере вагон и махонькая тележка, сбрасывать на заводские ни как, пока пусть и так, а там посмотрим), поставил на перебор на 4-х 1060, в переборе латиница в верхнем и нижнем регистре, спецсимволы, цифры, 8 символов. На все про все ушло 2 часа. Для перебора тоже вагон софта.

Ну по идее да.

Да и что брутфорсить в зашифрованном пакете, как понять, что данный ключ подошел, ведь пароль может представлять из себя случайный набор символов. Хотя может у меня просто опыта мало в этих делах )

Точка принимает хендшейк, вытягивает хэш из него.

Потом сама точка берет пароль и превращает его в хэш, по вполне известному алгоритму

В конце точка сравнивает вычисленный хэш с переданным хэшем.

В случае брута, софт берет каждый пароль, хэширует его и сравнивает с искомым хэшем. Совпал? Значит пароль найден. Точка в этом процессе не участвует.

Я скажу свой личный пример. Неоднократно предлагал 300-500€ тем, кому удастся к модему на WPA2 из 8 символов подключится. Один раз просто за 50€, исключительно научить понимать «теория/практика». Человек рабочий день сидел безуспешно. После этого от него более не следовало фраз «да фигня вопрос». И вам не советую.

а если 16?)

Вроде, не умеет такое esp делать, только deauth пакеты рассылать и то в новых прошивках заблокировали…

PS Чисто для интересаа: на древней карте GTX770 hashcat успешно подобрал пароль из 8 цифр меньше чем за 2 часа.

Да и принцип тут малость другой, «глушилкой» обозвал, чтобы заголовок получился коротким и понятным.

А если еще не сработала, то это делать будет незаконно )

несучку шлешь в эфир-проку мало. Экспериментально проверял. Тут нужно модуляцию добавлять типа розового шума) тогда жёстче

а там по ссылке на детектор. где взять файл deauth_detector.bin?

Возможно, выпуская новые релизы, автор решил, что исходник будет всем удобнее.

далее переходим по первой ссылке

и видим нужные bin файлы

Да и о подобных устройствах я слышал давно, есть варианты дешевле и злее, просто это симпатичнее и с возможностью кастомизации.

Ну и как защититься я тоже написал — использовать стандарт 802.11w-2009 или 5ГГц канал, у меня на постоянке он и включен, перекидывал для тестов )

«Защита кадров управления 802.11w обеспечивает дополнительные меры безопасности для кадров управления. Не все клиентские устройства поддерживают 802.11w.

Проверьте свои клиентские устройства перед включением 11w. Если выбран «Обязательный», клиенты должны поддерживать 11w для подключения. Если выбран «Capable», клиенты с или без 11w должны иметь возможность подключения. Однако обратите внимание, что у некоторых клиентов с плохим программным обеспечением драйвера могут возникнуть проблемы с подключением, даже если для 11w установлено значение Capable.»

«OpenWrt обеспечивает простое ее включение/выключение как часть базового дистрибутива.»

А в Padavan/Linaro(судя по вашим скриншотам) разве не реализовано 802.11w-2009?

PS: ну и большинство серьезных wi-fi контроллеров сами имеют схожий функционал

И не поверите — это работает

Существуют коммерческие решения для позиционирования в помещениях, основанные на триангуляции по беспроводным точкам доступа. Например, в крупных больницах персоналу выдаются электронные бейджи с тревожными кнопками, и система в любой момент может сказать, где находится каждый человек. Сам лично занимался установкой таких систем.

У нас в организации стоит роутер на первом этаже и ретранслятор на втором над ним, много я отслежу вредителей в данном случае? Это только в фильмах всё так легко, нажал на кнопку и узнал, что пользователь подключен к твоему вайфаю в 20 метрах на северо-запад, еще и карту местности программа обрисует )

И столько народу удивлены триангуляции(смотри на плюсы) — вы просто не видели грамотной wi-fi сети, собранной не на коленке.

PS: смотри п 2.3 на двух точках — результат так себе, но сам принцип показан, «как в фильме». Схема здания, радиопланирование и красивые картинки где сидит клиент. Ну и в случае злоумышленника — аналогично, только со статусом critical в логах и действием по-умолчанию в зависимости от паранойи админа

Схемы, как и область покрытия были срисованы/исследованы заранее, в фильмах же оно строится само за секунды, я об этом.

хотя как раз триангуляция работает. На трёх точках — в пределах пары метров. Обыскивается всё подозрительное, бесхозный павербанк — вызовет вопросы.

если смотрим корп сеть — схема рисуется на этапе внедрения wi-fi. Само — только в фильмах, ну или в случае открытой местности без стен

PS: да, в случае перемещения — могут поднять записи с камер…

В версии 2.1.0 русский точно есть.

github.com/spacehuhn/esp8266_deauther/releases

ru вбивал — ему всё равно, при чем параметр запоминает после перезагрузки, но язык не мняется

А на минусящих мне похрен. Я ребенка ещё не такому учу.

Я минусы не ставлю, да и считаю, что лучше пусть отец учит ребенка, попутно рассказывая о рисках и ответственности, чем он сам в интернетах будет инструкции копать. Меня вот петарды отец учил делать, а не дворовые пацаны(интернета не было), заодно показал шрам на пальце и объяснил какие ситуации могут произойти, поэтому у меня пальцы уже остались целыми. Так то ножом большой как-то чуть не отрезало и безымянный мог потерять, но это всё никак не связано с петардами ))

Be sure the language file exists!

издалека должно устойчиво работать, притом со штатной антенной.

удивительно другое, почему всякие «компуктерные мастера-домушники» не взяли подобные штуки в арсенал? ведь ничего не стоит спрятать такую штуку в ботинок/карман или ещё куда-нибудь и героически с имитацией вида бурной деятельности чинить интернеты домохозяйкам. неужели у них нету $3-5 покупку платки ESP с алика?

а сами пк у домохозяек это редкость, т.к. много проводов и места занимает.

речь конечно же именно про домохозяек, которые будут вызывать домушников-мастеров в любой непонятной ситуации.

Именно кстати потому твои вифи розетки не задело, ибо они особо не активничали в эфире и приблуда их не тронула.

т.е. технически можно и несложно. вопрос в том, реализовано ли в том конкретном ПО такое. скорее да, чем нет.

Прикольная штука. Это по сути получается соседу можно сеть сломать и сидеть ждать пока позовет

пиво питьчинить?А если серьезно, то штука все равно прикольная. Ее можно перепрошить в другую прошивку и интегрировать в Home Assistant в качестве наручного датчика уведомлений + универсального пульта

всякие радиочастотные контроли нарушений не найдут, даже в упор, т.к. превышения мощности излучения нет.

а другое дело, wifi, который на микросекунды в эфир выходит (и притом не один он там в этом диапазоне сидит и вещает, а вокруг десятки таких же), тут уже оборудование нужно на милионы денег.

притом нужно обследовать например многоквартирный дом фактически в упор и внезапно окажется, что чья-то микроволновка из соседней квартиры срёт в эфир сильнее и гуще, чем все эти deauth пакеты.

короче, у нас запрещено оборудование бытовые устройства больше чем сколько-то там мВт (не помню точную цифру) и вообще в целом вещание за пределы помещений, но что-то никто никого не штрафует за это.

т.е. ты идешь по улице и раздаешь вифи на свой же планшетик с мобилки — тебя должны покарать, но ничего не происходит.

Я с удивлением смотрю на тонну «интернет-вещей» и прочих датчиков для Умного Дома, общающихся по Вай-Фаю и каждый раз думаю о двух вещах:

1) это вот такие приколисты с такими глушилками, которые вынесут мозг вашему УД по щелчку пальцев

2) сколько же ещё надо упихать в свой дом электромагнитных излучателей, чтобы вылезти за нормы СанПиН?! И то не факт, что нынешние нормы отражают долгосрочные последствия на организм.

Так что (старые-добрые-медные-тёплые-ламповые) провода — наше всё :)

UPD

Проверил, все розетки реагируют на команды телефона, видимо часы не могут перехватить мак этих устройств, т.к. они его не светят после авторизации.

может розетки просто достаточно тупенькие, что ничего не знают о таких хитрых пакетах deauth, т.е. игнорируют его, т.к. там не 100% полная реализация wi-fi стека, а некоторый обрезок, достаточный лишь для функциональности самих розеток?

Но когда Android-ТВ-приставку подключают через вафлю — тут у меня вопросы. Хотя, конечно, сейчас накидают с полдюжины ситуаций, когда провода не канают. В идеале, естественно, надо строительство или кап-ремонт делать с учётом всех вот этих новых модных IoT, чтобы потом настенный выключатель по радиоканалу и батарейке не запитывать.

Я такой пользовался пару лет назад, когда у меня еще не было сети 5Ггц, собранной на макетке из esp и пары деталей.

Проблема состояла в следующем — у соседей порядка 20 вайфаев, по вечерам скорость на моем падала до такой степени, что на 100Мбит канале я ютуб смотрел с паузами, в виде крутящегося колесика, сайты открывались минуты, это было пыткой.

Так вот, я на своем роутере выбирал самый разгруженный канал в ручную, а у соседей стоит все на автомате, и их роутеры с какой то периодичностью как по команде большим числом перескакивали на мой канал, я менял опять — день нормально, потом опять в анализаторе опять все скучиваются на мой.

Вот такой штукой очень удобно освобождать канал от соседских роутеров — включил на 5 минут, все лихорадочно засуетились, перезагрузили свои роутеры, те прыгнули на другие каналы где посвободнее — ютуб у тебя зашелестел :) Реально помогало.

воздухэфир вокруг станет чище? или таки додумаются уменьшать мощность, чтобы другим не мешать.«Так не доставайся ж ты никому! „

Чуваки, это фаст-фуд, я тут быстренько перекусить хочу, дайте мне место!!!

Вот включить бы такую штуку, которая вай-фай именно глушит, пока ждёшь заказ, и должно освободится несколько мест. Я б такой девайс в рюкзаке носил бы.

Можно ездить перекусывать в ресторан, забронировав там столик для себя лично.

Я не частый гость в макдачках, но периодически захожу. Приехал в другой город с утра, у темя есть полчаса времени. Как раз попить сравнительно съедобный кофиёк и зайти в сравнительно чистый туалет. Где искать ресторан — непонятно, а завединия на буквы М, К, или Б — они везде одинаковы, и сравнительно безопасны в плане гигиены (не отравишься). Хотя и невкусно.

Поэтому все претензии вида «а чего это вы тут заняли… как будто это ваше личное, а ну идите отсюда, это не для вас, это для всех!», звучат ровно как «раз для всех, то значит и для меня, раз для меня, то я право имею, а раз я право имею мне все окружающие должны предоставить всё, что мне захочется тут и сейчас»

И ваше желание глушиь вайфай в макдональдсе, чтобы «вот эти с компами» убрались, ничем не отличается от желания прокалывать шины на парковках под окном, чтобы «вот эти со своими вёдрами» убрались. За той только разницей, что во второй ситауции гораздо проще попасть под статью

А вот с позицией «Я тут хочу, значит мне все должны!» сталкиваюсь почти ежедневно.

Еще раз, «Фаст фуд» означает «быстро жри». И вали, потому что другие тоже туда приходят быстро пожрать.

Заказываешь и почти сразу получаешь. Этим они выигрывают у американских ресторанов, где заказываешь и час ждешь.

Поэтому значение термина — еда для тех, кто не хочет ждать.

Не уж, приём пищи тоже по-быстрому.

Я знаю как переводится. Но есть же ещё и «глубинный», так сказать смысл. Тем более что в фаст-фудах специально делают безвкусную еду, чтобы быстрее жрали.

Хорошая идея вобщем, тем более обои с сеткой можно купить

1. Чуть подробней написать про противодействие этой игрушке. Столкнется начинающий компьютерщик широкого профиля в небольшой бедной фирме со странностями работы Wi-Fi, найдет гуглом эту статью и будет сориентирован в каком направлении копать. Особенно учитывая режим управления устройством по сети. Ведь мощность можно легко и дешево (или бесплатно выдрать из старого/дохлого MikroTik/TP-LinkAsus/Netgear что-то типа 2.4 GHz Power Amplifier IC Skyworks SE2528L SiGe 36 dB) увеличить минимум до Ватта, подключить направленную антенну (думаю UBQ-24-M2Loco, а тем более АSPD-2.4-35, позволит протестировать сеть в пиццерии или офисе в доме напротив через очень широкую дорогу:), аккумулятор, подключить к сетевой зарядке или PowerBank 3000-30000 mAh. Кстати устройство во время зарядки полноценно функционирует?

2. По поводу:

Описанные Вами действия, совершенные в любой сети кроме своей собственной уже попадают под действие Статьи 361*. Вопреки распространенному мнению не нужно иметь корыстные или злонамерения. Не обязательно воровать, удалять или повреждать/изменять информацию. Наказуемо любое вмешательство. Поэтому не нужно юному (или старому, но морально незрелому) хакеру выкручивать суставы конечностей или наносить гематомы на фронтальную поверхность. Достаточно написать заявления и компетентные люди сами разберутся сколько это стоит.

* это из УК Украины. В УК РФ есть похожая Статья 274. Нарушение правил эксплуатации ЭВМ, системы ЭВМ или их сети (между Статья 273. Создание, использование и распространение вредоносных программ для ЭВМ и Статья 275. Государственная измена:).

Вы просто не умеете правильно проектировать и настраивать свою сеть.

это «вмешательство» сродни вашим соседям, качающим торренты на одном и том же канале с вами…

На практике это не так. Штатная работа — это когда Петя поставил роутер и разрешил Васе им пользоваться. И любые действия Игоря, ломающие эту схему, могут быть расценены как вмешательство.

В том числе и раздача торрентов на том же канале.

Мне кажется это немного не то.

Даже если в роутере включить, то телефоны с актуальными прошивками Андроида и Айфона просто не видят 5ГГц сеть!

И если в роутере выставить регион Казахстан, то 5ГГц пропадает из настроек!

Вроде как используется военными.

Я вот на своём Микротике посмотрел, например — нет там защиты от deauth. И на работе на точках нет, вроде как.

Видимо, производители намекают, что за надёжностью надо в энтерпрайз-сегмент :)

А вот для исследования оборудования на предмет включенного 802.11w — вполне. И как показывает практика, оно выключено почти везде, а многие роутеры и телефоны просто не могут с ним работать, хотя чипсеты поддерживают эту возможность. Но прошивко- и драйверописатели обычно кладут болт на это, и так сойдет.

Я у себя вижу только Management protection, но это такое себе.

А знаете кто первыми покупает эти игрушки /основная аудитория/?

КВАРТИРНЫЕ ВОРЫ!

И все ваши «Сяоми — камеры» через которые вы смотрите за квартирками, входными дверями, участками, машинками (через окно) — мигом отомрут.

Вор подходит к вашей двери и… иннет сеть (вай фай) пропадет.

Понимаете что вы натворили? ©:) Насколько смешна безопасность через все эти вай фай камеры от Сяоми и прочих производителей?Скажите спасибо этим изобретателям и продавцам.

Хотя я все арвно через смартфон это решил. Не нужен вай фай

Просто звонишь на смартфон и он через ГСМ иннет обычный скайпом с автоответом показывает территорию :)

Ставите ютуб. Только строго строго ПОЛНУЮ версию. Никаких сборок там левыхъ и упрощенных версиях.

Единственное где полноценно работает автоответчик на звонок с вкл камеры.

Все.

Выводите скапе в главную задачу (шоб его оптимизатор процессов не убивал)

Далее вешаете смартфон где угодно

прибиваете гвоздями к притолке.

И уезжаете

Звоните на него с другого смартфона — он овтечает, снимает трубку и кажет помещение.

Если на долго уежаете (дача) я кпил роезтку от сонофф (но там вай фай нужен честно говря)

И вот по вай фаю врубаю питание на роезку через два часа ввырубаю. Б/п от смартфона воткнут в эту розетку.

Заряжается. сматфон

Можно все автоматизировать но мне лень.

Несли нужен задний камер от смартфона то нужно ставить прогу — няня. радионяня их куча — какой прижевется?

там ваще идеальное изображение звук все дела.

И звонки если есть движение

Но радионяня все же лучше пашет по вай фаю и сильно жрет энергию на смарте

Тогда желательно оставить его и б/п навсегда включенным да…

Говорим Ленин — подразумеваем Партия! © :))

Щас проект backtrack заглох, но передал функционал kali linux

Одно время я умудрялся с телефона к ней подключится и перехватить управление, а сейчас — дудки, не входит… А слушать музыку я не люблю на всю катушку.

Ну или виброколонку к стене и пусть наслаждается низкими частотами раз они ему так нравятся.

ссылка

То попробуйте отрубить от роутера именно его. Интересно получится или нет. Если получится то тот же датчик открытия двери/окон не сможет отправить сообщение и это печально.