Камера рыбаглаз, или как китайцы скопировали dlink dcs-932l

- Цена: $41.79

- Перейти в магазин

Захотелось мне как-то на даче смотреть, что происходит в гараже. Для чего? Чтобы смотреть кто в отсутствие меня туда заходит (ключи не только у меня, владельца), что вносит и выносит. Уже давно там стоит IP камера ESCAM OWL — не боится холода, но и мониторит только один вход (а есть еще и гаражные ворота). Потому захотелось мне поставить камеру «рыбий глаз» или fisheye, на потолок.

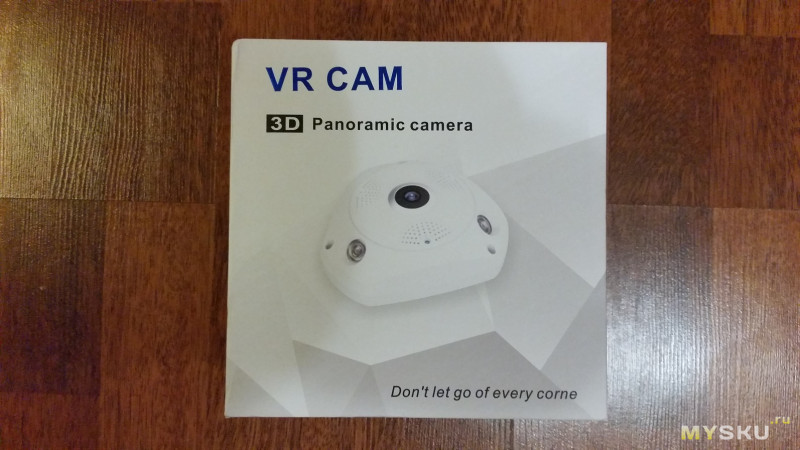

Порыскав по интернету, я нашел нормальное приемлимое по цене устройство, да еще и с встроенным wi-fi. Камера пришла из монголии за месяц (видимо там склад.) Распаковки не будет, но коробка порадовала — хороший, толстый картон, с QR кодами приложения для андроида.

Что было внутри:

Камера, пара дюбелей с саморезами, скрепка и блок питания на 1A:

Странно, что не было колпачка на разъем Ethrenet. Камера кстати показалась очень хорошо выполненной, хороший пластик, не люфтит, не скрипит, зазоров нет, присуствует разъем для TF карты.

Странности начались при попытке найти камеру стандартными устройствами. Я привык, что если камера подключается через ethernet, то она автоматом получает адрес по DHCP или имеет фиксированный адрес из диапазона 192.168.*.*

Тут все было не так. Как я ни пытался ее найти — не получалось, пришлось читать инструкцию, где про настройку сети не было сказано ни слова. Просто рекомендовалось скачать приложение на андроид и вроде как — дальше сам все поймешь, дорогой лаовай. Тем более что камера поднимала беспрововодную точку доступа с длинным набором букв и цифр, но без пароля.

Я очень не хотел ставить приложение на телефон, потому подключился просто через компьютер. Адрес DHCP сервер на камере мне выдал странный 192.169.10.17, сама камера имела адрес 192.169.10.1

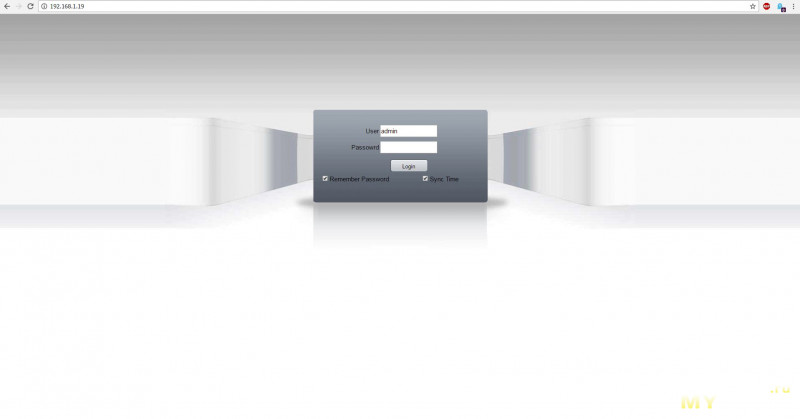

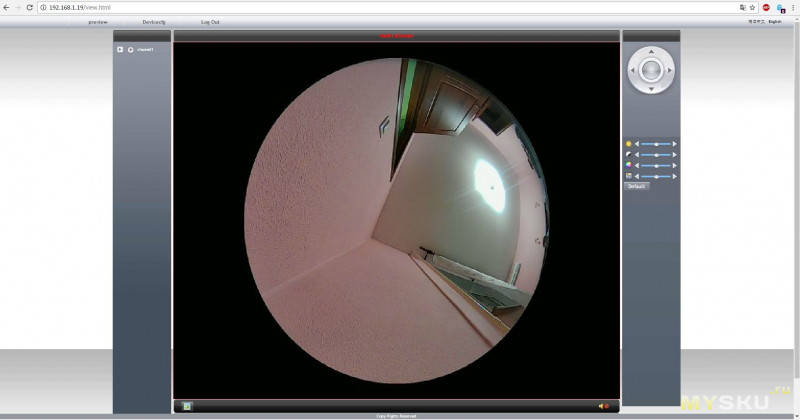

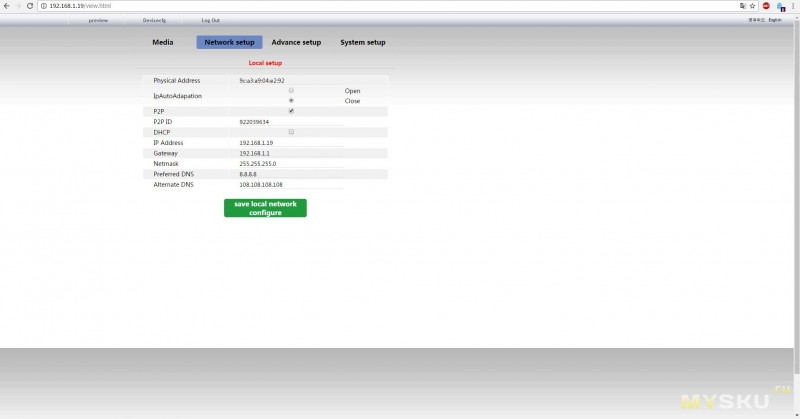

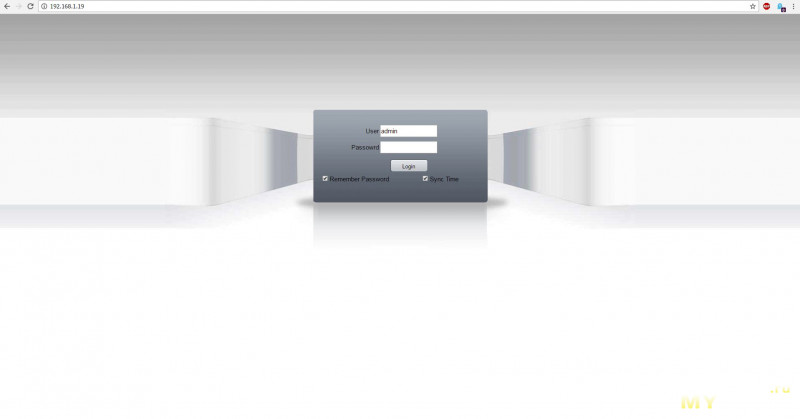

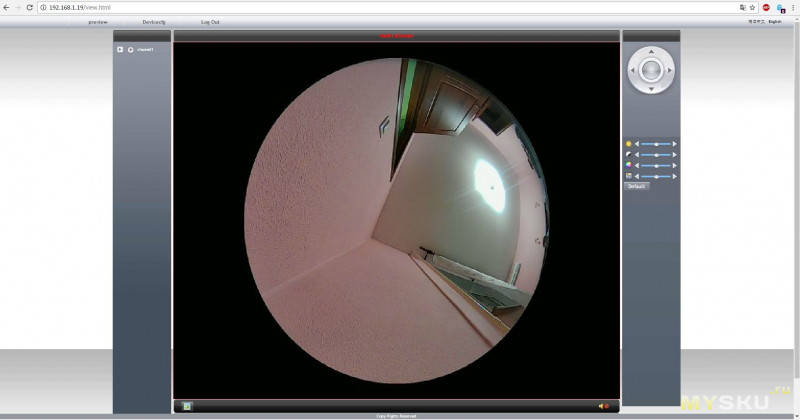

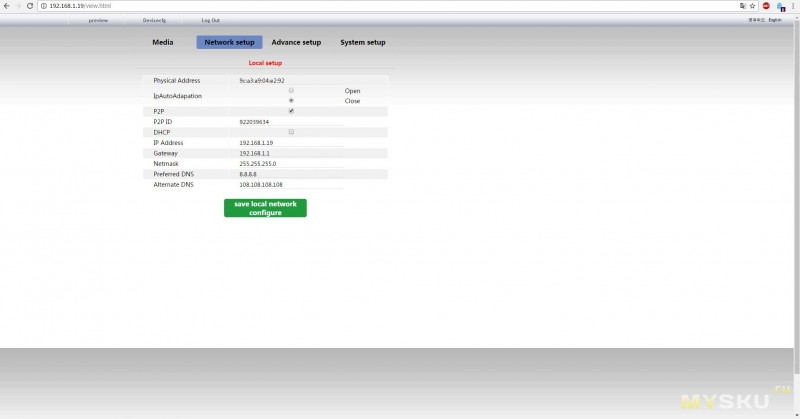

Web интерфейсы камеры:

(P2P не затираю, ниже поймете почему)

Ну что же, надо включить в настройках галочку напротив DHCP и подключить по проводу (потому что wifi это конечно круто, но медное ethernet подключение надежнее и предпочтительнее ) И — нифига. Потому что по проводу подключить камеру так и не удалось. Даже после установки фиксированного IP адреса — получилось только подключить ее через wifi.

Дальше — больше. Камера оказалась очень разговорчивая. При загрузке, при потере беспроводной сети, при подключении она страшно хрипя, все комментировала женским голосом по-английски.

Далее меня напрягло, что совсем не было порта onvif. А моя любимая программа для работ с камерами по onvif — ONVIF Device manager ее видеть никак не хотел.

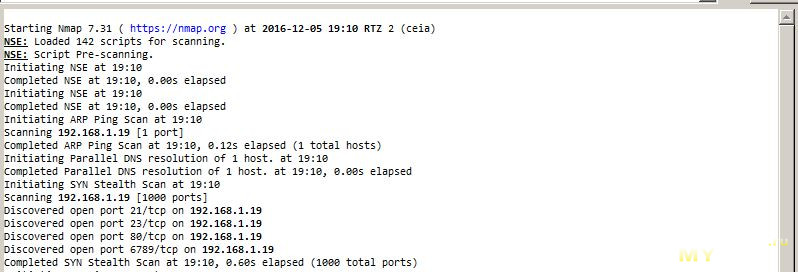

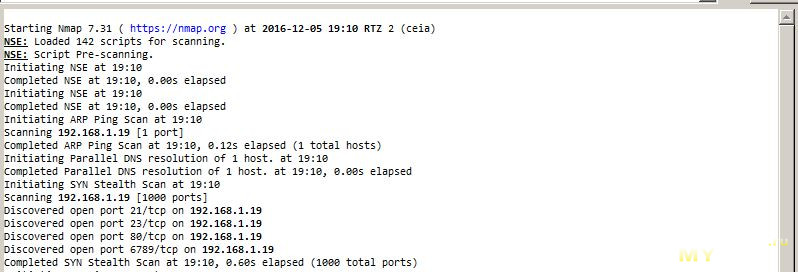

Хм, подумал я, давайте отсканируем все порты этой камере, и дал команду:

nmap -p 1-65535 -T4 -A -v 192.168.1.19

Через пару секунд, смешно хрюкнув динамиком камера сама перезагрузилась.

Я попробовал еще раз. Та же ситуация. В общем, выяснилось, что все порты надо сканировать со здооооровой задержкой(я ставил параметр у nmap -T2), иначе после обращения примерно к 13 тысячам портов подряд камере становилось плохо (кстати, это не только ей, но и дешевой Digoo BB M1 — но у нее хотя бы есть onvif — это так, лирическое отступление)

Оказалось, что у камеры открыты порты 21, 23, 80 и 6789 (и зря я столько ждал, выше 1000

я не нашел открытых портов)

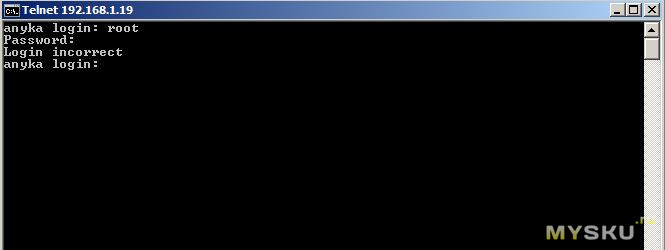

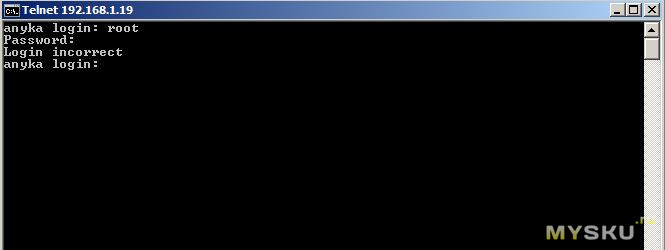

О! Телнет есть, ща посмотрим что там у тебя — подумал я. А вот и фиг — подумал неизвестный китайский инженер.

Никакой пароль не подходил.

Но что странно — доступ по ftp тоже открыт, открыт для анонимного пользователя и открыт он к корневой директории:

Причем ясно, что китайцы спионерили либо всю прошивку, либо ее часть у D-Link DCS-932L (которая кстати, про onvif ничего вообще не знает и поэтому понятно, почему у камеры такой вырвиглазный web интерфейс — его китайцы клепали на коленке сами).

Можно скопировать /etc/passwd и /etc/shadow, можно было даже наверное поменять в shadow пароль, но я уже потерял интерес к этой камере -я уже решил открывать диспут.

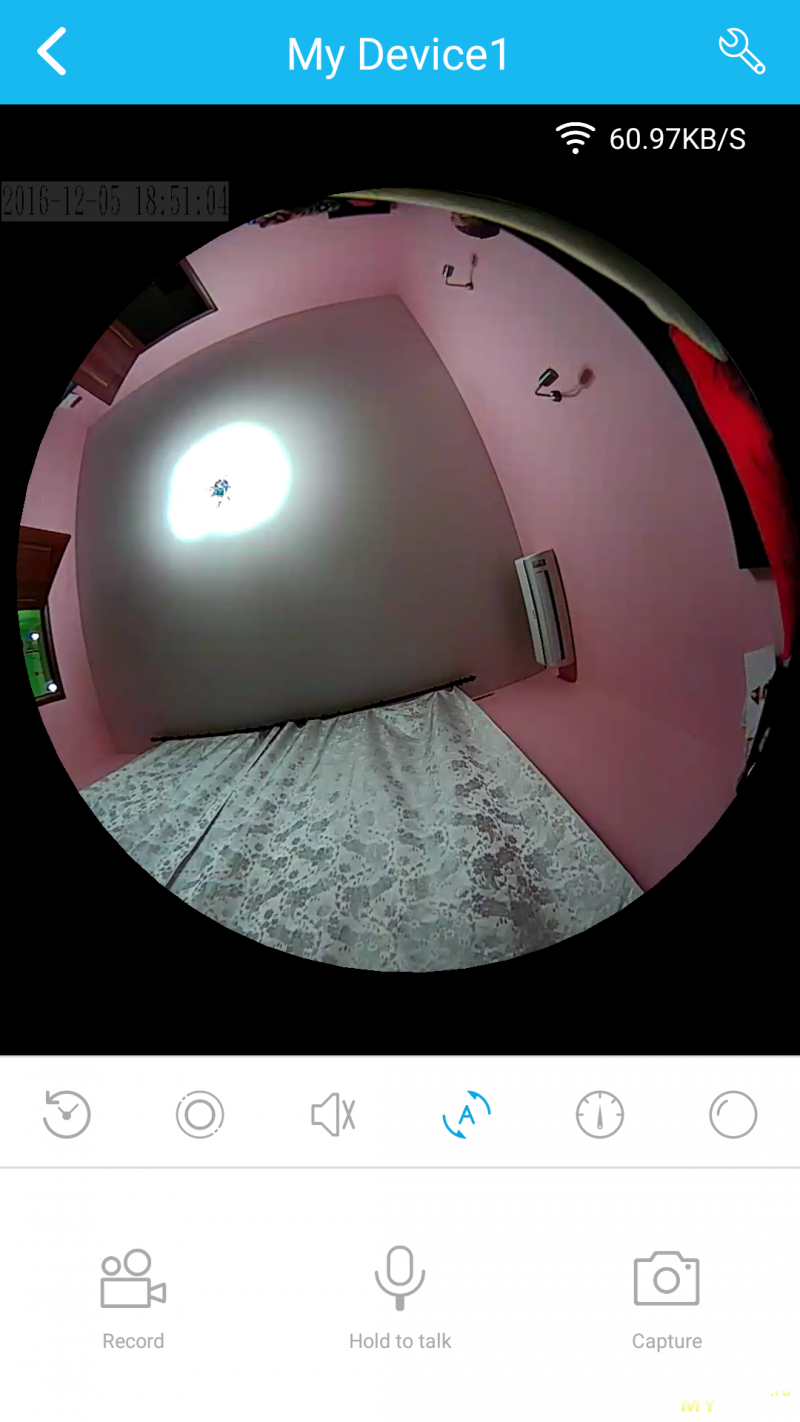

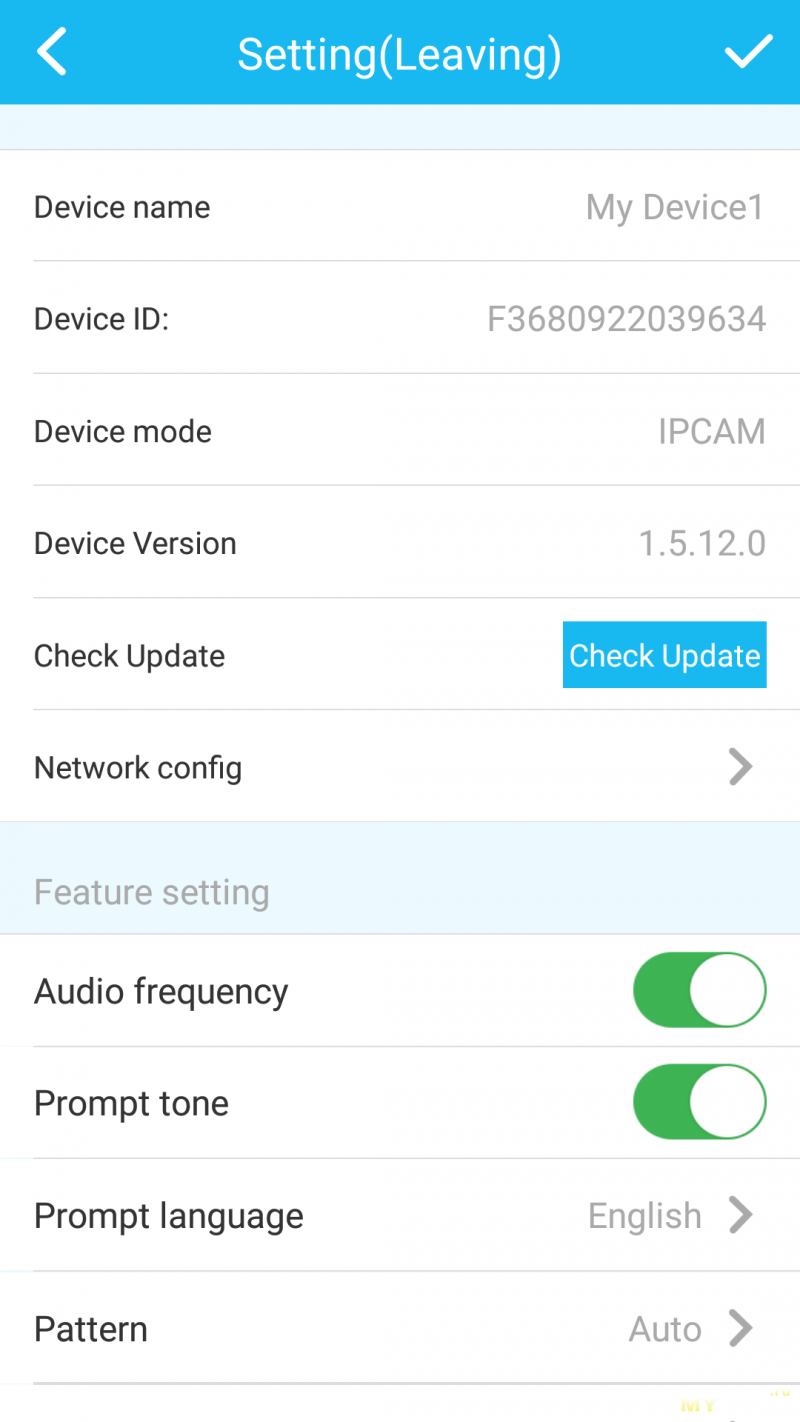

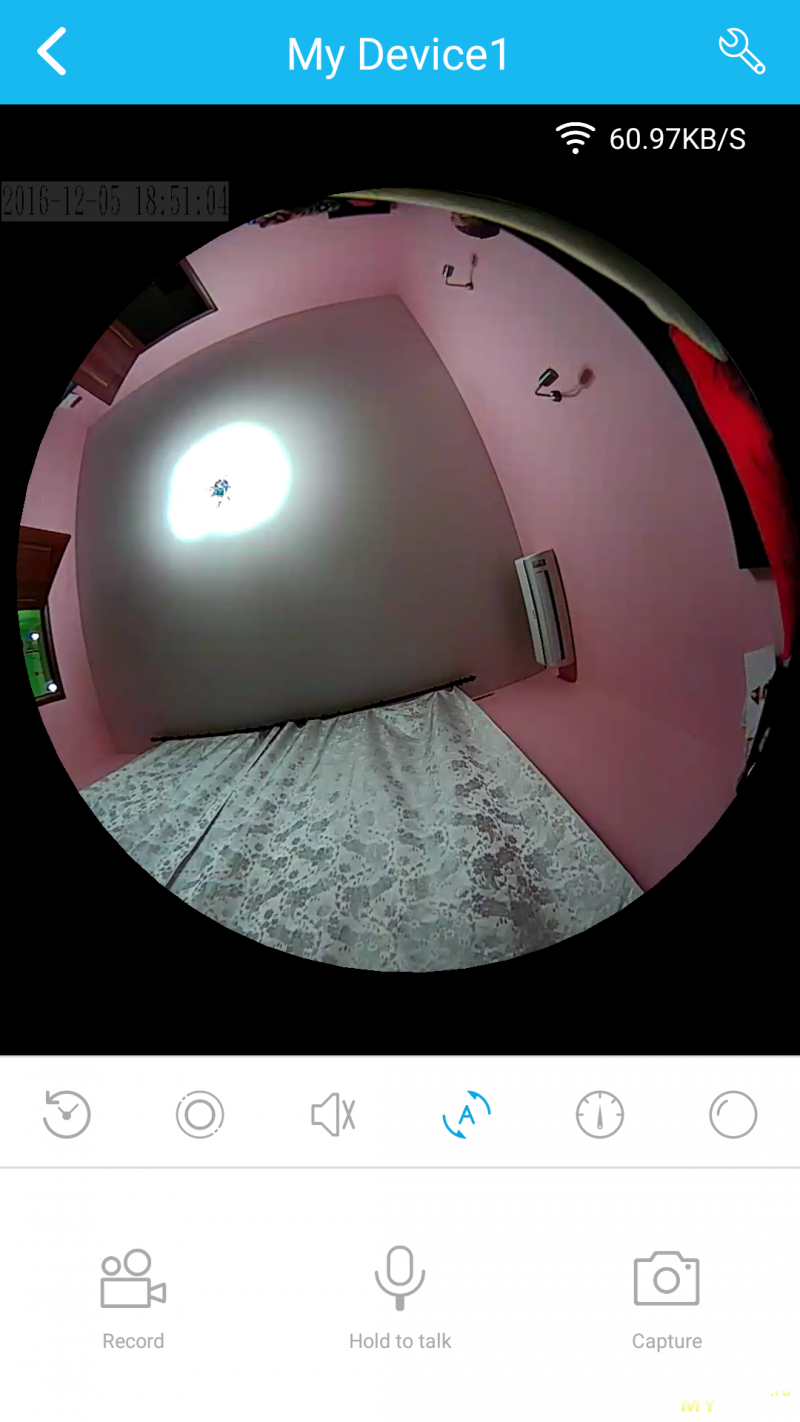

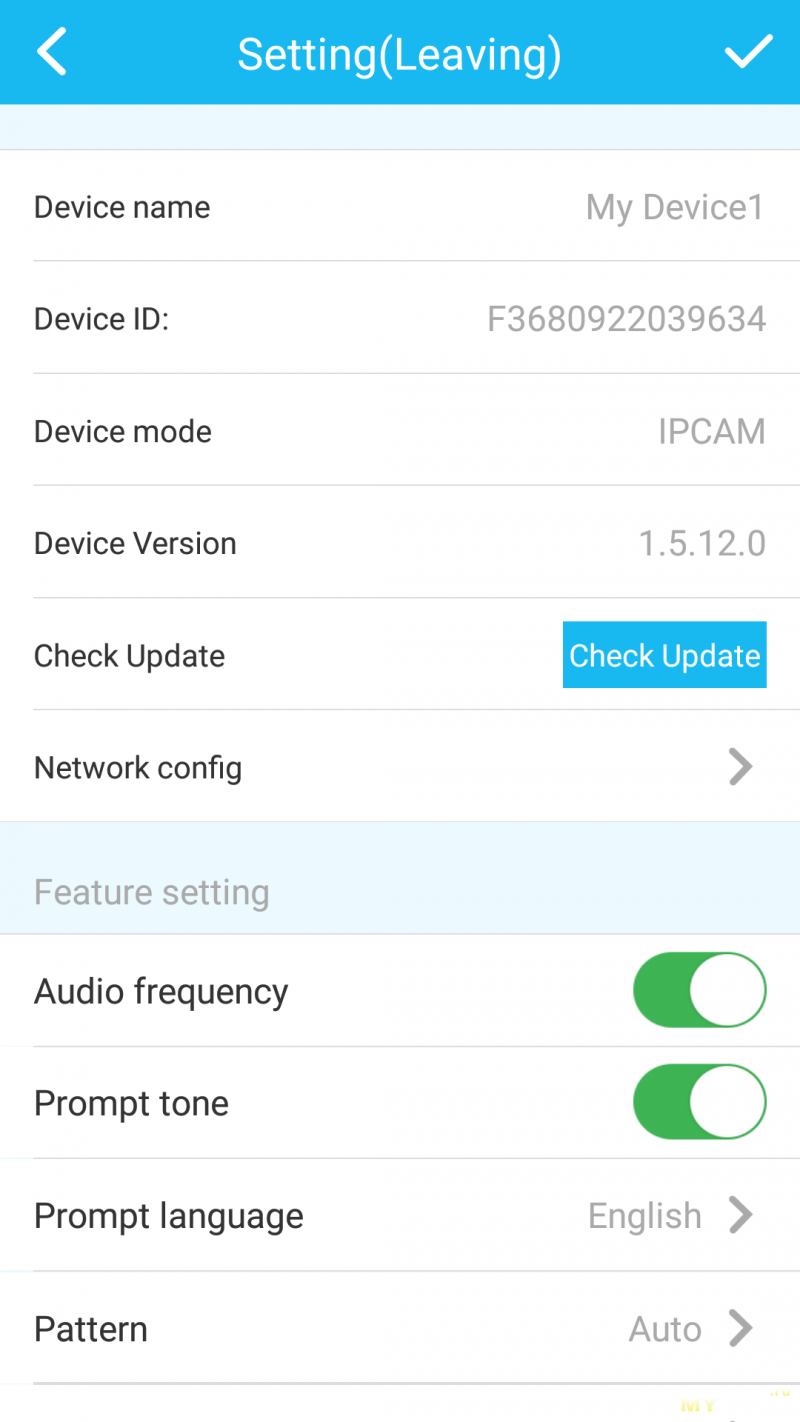

В общем, все было ясно. Напоследок я установил приложение на андроид (каждый китаец с гордостью пишет свое — у меня на телефоне уже три разных для трех разных камер)

Там же были настройки — где уже я нашел, что можно отключить «разговорчивость» камеры.

Я списался с продавцом, который подтвердил, что в описании на камеру есть ошибка и к onvif она не имеет никакого отношения. После чего он заменил ее описание. Единственное ее применение я видел в том, чтобы вставить TF-карту, писать все срабатывания на движения на нее, а потом забирать «извне» каким либо скриптом (у меня и так стоит регистратор, который сам заливает такие файлы на удаленный ftp), но мне подумалось, что это костыль, и потому я открыл диспут, сначала с возвратом половины стоимости камеры(без возврата), а потом и полным возвратом средств и камеры (понимаю, что я попал на деньги по вине продавца за пересылку обратно, но тут ничего не поделаешь). Учитывая ее планируемую пересылку обратно — разбирать я ее не стал.

p.s. Резюмируя — качество видео в приложении и на экране компьютера — среднее. Была бы дешевле вдвое и был бы ONVIF — была бы отличная камера. К покупке не рекомендую.

На али такие же камеры все еще продаются именно как имеющие onvif, смотрите не вляпайтесь.

Порыскав по интернету, я нашел нормальное приемлимое по цене устройство, да еще и с встроенным wi-fi. Камера пришла из монголии за месяц (видимо там склад.) Распаковки не будет, но коробка порадовала — хороший, толстый картон, с QR кодами приложения для андроида.

Что было внутри:

Камера, пара дюбелей с саморезами, скрепка и блок питания на 1A:

Странно, что не было колпачка на разъем Ethrenet. Камера кстати показалась очень хорошо выполненной, хороший пластик, не люфтит, не скрипит, зазоров нет, присуствует разъем для TF карты.

Странности начались при попытке найти камеру стандартными устройствами. Я привык, что если камера подключается через ethernet, то она автоматом получает адрес по DHCP или имеет фиксированный адрес из диапазона 192.168.*.*

Тут все было не так. Как я ни пытался ее найти — не получалось, пришлось читать инструкцию, где про настройку сети не было сказано ни слова. Просто рекомендовалось скачать приложение на андроид и вроде как — дальше сам все поймешь, дорогой лаовай. Тем более что камера поднимала беспрововодную точку доступа с длинным набором букв и цифр, но без пароля.

Я очень не хотел ставить приложение на телефон, потому подключился просто через компьютер. Адрес DHCP сервер на камере мне выдал странный 192.169.10.17, сама камера имела адрес 192.169.10.1

Web интерфейсы камеры:

(P2P не затираю, ниже поймете почему)

Ну что же, надо включить в настройках галочку напротив DHCP и подключить по проводу (потому что wifi это конечно круто, но медное ethernet подключение надежнее и предпочтительнее ) И — нифига. Потому что по проводу подключить камеру так и не удалось. Даже после установки фиксированного IP адреса — получилось только подключить ее через wifi.

Дальше — больше. Камера оказалась очень разговорчивая. При загрузке, при потере беспроводной сети, при подключении она страшно хрипя, все комментировала женским голосом по-английски.

Далее меня напрягло, что совсем не было порта onvif. А моя любимая программа для работ с камерами по onvif — ONVIF Device manager ее видеть никак не хотел.

Хм, подумал я, давайте отсканируем все порты этой камере, и дал команду:

nmap -p 1-65535 -T4 -A -v 192.168.1.19

Через пару секунд, смешно хрюкнув динамиком камера сама перезагрузилась.

Я попробовал еще раз. Та же ситуация. В общем, выяснилось, что все порты надо сканировать со здооооровой задержкой(я ставил параметр у nmap -T2), иначе после обращения примерно к 13 тысячам портов подряд камере становилось плохо (кстати, это не только ей, но и дешевой Digoo BB M1 — но у нее хотя бы есть onvif — это так, лирическое отступление)

Оказалось, что у камеры открыты порты 21, 23, 80 и 6789 (и зря я столько ждал, выше 1000

я не нашел открытых портов)

О! Телнет есть, ща посмотрим что там у тебя — подумал я. А вот и фиг — подумал неизвестный китайский инженер.

Никакой пароль не подходил.

Но что странно — доступ по ftp тоже открыт, открыт для анонимного пользователя и открыт он к корневой директории:

Причем ясно, что китайцы спионерили либо всю прошивку, либо ее часть у D-Link DCS-932L (которая кстати, про onvif ничего вообще не знает и поэтому понятно, почему у камеры такой вырвиглазный web интерфейс — его китайцы клепали на коленке сами).

Можно скопировать /etc/passwd и /etc/shadow, можно было даже наверное поменять в shadow пароль, но я уже потерял интерес к этой камере -я уже решил открывать диспут.

В общем, все было ясно. Напоследок я установил приложение на андроид (каждый китаец с гордостью пишет свое — у меня на телефоне уже три разных для трех разных камер)

Там же были настройки — где уже я нашел, что можно отключить «разговорчивость» камеры.

Я списался с продавцом, который подтвердил, что в описании на камеру есть ошибка и к onvif она не имеет никакого отношения. После чего он заменил ее описание. Единственное ее применение я видел в том, чтобы вставить TF-карту, писать все срабатывания на движения на нее, а потом забирать «извне» каким либо скриптом (у меня и так стоит регистратор, который сам заливает такие файлы на удаленный ftp), но мне подумалось, что это костыль, и потому я открыл диспут, сначала с возвратом половины стоимости камеры(без возврата), а потом и полным возвратом средств и камеры (понимаю, что я попал на деньги по вине продавца за пересылку обратно, но тут ничего не поделаешь). Учитывая ее планируемую пересылку обратно — разбирать я ее не стал.

p.s. Резюмируя — качество видео в приложении и на экране компьютера — среднее. Была бы дешевле вдвое и был бы ONVIF — была бы отличная камера. К покупке не рекомендую.

На али такие же камеры все еще продаются именно как имеющие onvif, смотрите не вляпайтесь.

Самые обсуждаемые обзоры

| +227 |

3805

137

|

| +23 |

1036

43

|

Проц Hi3515, 8 каналов DVR аналога, либо варианты с цифровыми каналами(сейчас работает 4 аналоговых каналов d1 + 4 цифры — 720p).

Короче говоря, лучше спрашивать у продавца — умеет ли регистратор отправлять на ftp события.

.

или вы про чтото особенное?

Хотя честно говоря, не понимаю, почему.

я просто имел виду регистраторы где внутри есть место для накопителя

а не миниатюрные коробочки с пару пачек сигарет

Я не нашел.В основном конторы перепродают китайское барахло, накидывая свой процент.

Единственное исключение — это то, что производится именно в России.

В частности, купольные корпуса олевс мне нравятся — у китайцев таких нет(много металла).

Если поделитесь контактами — буду покупать там.

ходють тут, панимаишь, всякие, а потом в интернетах покупають! ))

можно набрать прям в IE, он должен выдать xml причём авторизация может и не понадобиться.

Для чего она была бы отличная?

Такая камера для домашнего пользования абсолютная бесполезная трата денег. Единственное её предназначение, это висеть в центре комнаты\офиса.

Картинка с такой камеры информативно сложна к восприятию и что-либо нормально видно, только ровно под ней, а по углам всё будет размыто, такие камеры абсолютно нет смысла покупать из расчёта, «а ну-ка я вместо 4 камер поставлю 1 на 360», как сделал автор.

Лично мне видится её применение только для онлайн просмотра, чтобы можно было покрутить самому, но для этого надо иметь нормальный софт, чего такие «китайские» камеры не имеют.

И QP130 — это не ESCAM? То, что на алиэспрессе вылезает — сразу идет escam, других нет.

И еще разница цен продавцов настораживает.

Пока доверяю только фирменному магазину Эскама на Али, да FindZone (С купленными у них проблем ещё не было)

А секции обзора — это через ПО на ПК или смартфоне делается. Любопытно, но нам оказалось не нужным.

[upd]

Ах, да. QP130 ещё греются довольно ощутимо во время работы. Думали что это может стать проблемой, но на работоспособность это не влияет. А вот «левые» аналоги греются ещё чуть сильнее.